Goclothesgo.com هو موقع ويب مزيف يتظاهر بأنه منصة لتداول العملات المشفرة. يستخدم مجرمو الإنترنت هذا الموقع لسرقة الأشخاص من العملات المشفرة مثل Bitcoin. ويحدث هذا بشكل رئيسي من خلال وسائل التواصل الاجتماعي، حيث ينشط هؤلاء المجرمون ويحاولون إغراء الأشخاص من خلال حسابات مزيفة لإيداع العملات المشفرة في ودائعهم.

سأشرح في هذا الدليل كيفية عمل هؤلاء المجرمين وكيف يمكنك تجنب أن تصبح الضحية التالية في المستقبل. لا يمكن دائمًا منع هذا الأمر تمامًا، ولكن من خلال قراءة المعلومات الواردة في هذه المقالة، ستصبح أكثر اطلاعًا وستتعرف على هذا النوع من الاحتيال في المرة القادمة.

كيف تعمل عملية احتيال Goclothesgo.com؟

وسائل التواصل الاجتماعي والمشاهير

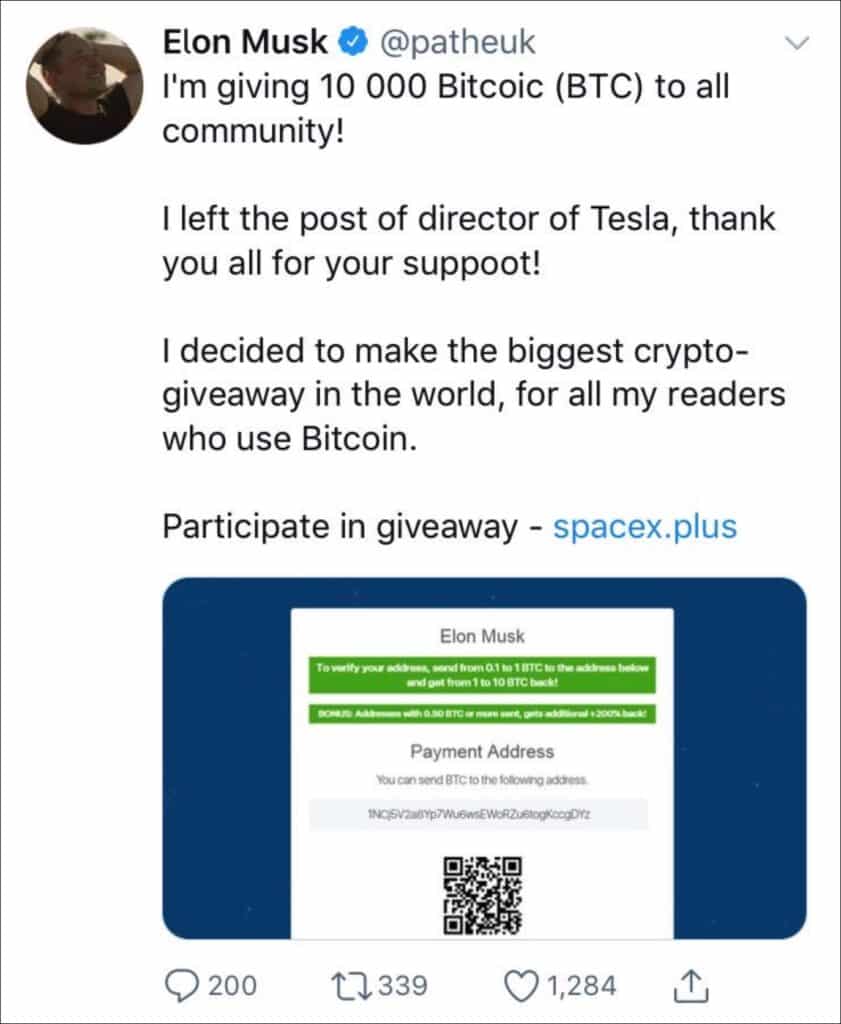

كما ذكرت سابقًا، تعمل عملية الاحتيال هذه بشكل أساسي من خلال وسائل التواصل الاجتماعي. يسيء المجرمون استغلال المشاهير على وسائل التواصل الاجتماعي لجذب العملاء إلى عمليات الاحتيال الخاصة بهم. يتم ذلك باستخدام الرموز الترويجية ومقاطع الفيديو الترويجية التي يتحدث فيها أشخاص مشهورون، مثل Elon Musk وBill Gates وDrake وما إلى ذلك، عن سبب انضمامهم إلى موقع التشفير Goclothesgo.com هذا. ومع ذلك، فإن مقاطع الفيديو مزيفة. إنها مصنوعة بالذكاء الاصطناعي. في كثير من الأحيان، يكون الشخص المشهور مزيفًا، ويتم وضع صوت الذكاء الاصطناعي خلفه، مما يجعل الأمر يبدو وكأن هؤلاء الأفراد يشاركون في عملية الاحتيال هذه.

رموز الخصم (الرموز الترويجية)

ومن خلال هذا النوع من مقاطع الفيديو المزيفة، يتم إغراء العملاء برموز الخصم والصور التي تظهر أنها تُظهر تداول العملات المشفرة. الهدف النهائي هو جذب الأشخاص إلى موقع Goclothesgo.com.

إيداع البيتكوين

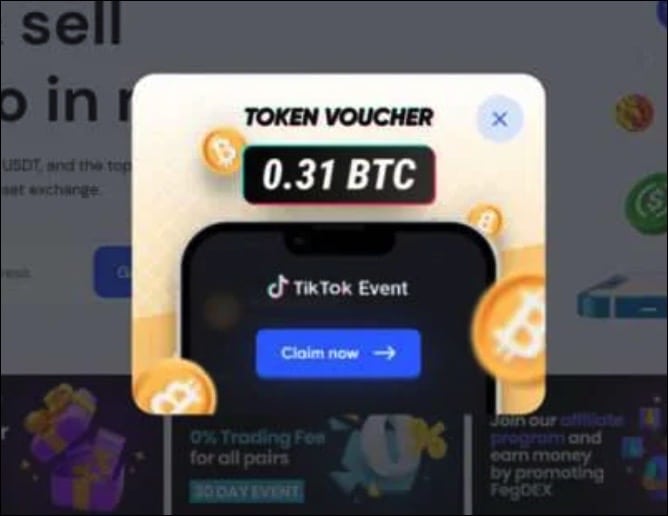

بمجرد الدخول إلى هذا الموقع، يُطلب من الضحية إدخال رمز ترويجي أو قسيمة. بمجرد القيام بذلك، من المفترض أن يضيف بيان الضحية 0.31 بيتكوين. وهذا ليس هو الحال، ولكن يبدو بهذه الطريقة.

بعد هذا، تبدأ عملية الاحتيال. أولاً، يُطلب من العميل إيداع عملة البيتكوين (BTC) لسحب عملات البيتكوين. عندما يفعل العميل ذلك، فجأة، لا تتوفر عملة البيتكوين. تم إغلاق موقع Goclothesgo.com الإلكتروني، وقام المحتالون بسرقة عملة البيتكوين الخاصة بالعميل.

ماذا يمكنني أن أفعل إذا كنت أحد ضحايا موقع Goclothesgo.com؟

افصل جميع جهات الاتصال

أول شيء يجب عليك فعله هو قطع كافة الاتصالات مع Goclothesgo.com. لا تتصل بهم بعد الآن، ولا تستجيب للدعوات، ولا ترسل عملة البيتكوين لاستعادة أموالك.

تغيير كلمات السر الخاصة بك

بعد قطع الاتصال، يجب عليك تغيير جميع كلمات المرور الخاصة بك. هل استخدمت كلمة مرور لتسجيل الدخول إلى موقع Goclothesgo.com المزيف هذا؟ ثم تأكد من تغيير جميع كلمات المرور الخاصة بك التي قد تتطابق مع كلمة المرور هذه.

اتصل بالبنك أو البورصة التي تتعامل معها

اتصل بمؤسستك المالية على الفور إذا قمت بتحويل أموال من البنك الذي تتعامل معه أو استخدمت بطاقة ائتمان. قد تكون لديهم آليات للحماية من الاحتيال يمكن أن تساعد. أيضًا، راقب ديون بطاقتك الائتمانية في جميع الأوقات. إذا كنت قد استخدمت بطاقتك الائتمانية، فأوقف جميع المعاملات غير المعروفة. أنت لا تريد أن تتم سرقة الأموال مرة أخرى من قبل هذه العصابة الإجرامية.

قم بالإبلاغ عن موقع Goclothesgo.com إلى سلطات الاحتيال المالي

لدى البلدان المختلفة هيئات تنظيمية محددة لمكافحة الاحتيال المالي والجرائم الإلكترونية. في الولايات المتحدة، يمكنك تقديم تقرير إلى لجنة التجارة الفيدرالية (FTC) من خلال موقعها الإلكتروني. إذا كان موقع Goclothesgo.com ينطوي على احتيال استثماري، فيجب الإبلاغ عنه إلى مركز شكاوى جرائم الإنترنت (IC3) ولجنة الأوراق المالية والبورصات (SEC).

اتصل بمحترف الاحتيال

هل خسرت الكثير من المال؟ إذا كان الأمر كذلك، اتصل بمتخصص متخصص في حالات الاحتيال. يمكن أن يساعد أيضًا في الاتصال بورصات العملات المشفرة من خلال إبلاغهم بأنه يمكنهم منع عملية الاحتيال هذه.

كيفية تجنب الوقوع ضحية للاحتيال في العملات المشفرة

ليس من السهل دائمًا تجنب الوقوع ضحية للاحتيال في العملات المشفرة، على سبيل المثال، ولكن هناك بعض الأشياء التي يجب الانتباه إليها.

ابق على اطلاع حول تداول العملات المشفرة

تأكد من أنك على دراية بكيفية عمل تداول العملات المشفرة. من خلال التعرف على كيفية تداول العملات الرقمية المشفرة وكيفية عمل التكنولوجيا التي تقف وراءها، يمكنك اكتشاف بعض المحتالين.

هل العرض جيد جدًا لدرجة يصعب تصديقها؟

كما هو الحال مع عمليات الاحتيال الأخرى، هل يبدو العرض جيدًا لدرجة يصعب تصديقها؟ ثم ارفضها أو قم بإجراء بحث شامل ومستقل. لا تقتنع بأن تصبح ثريًا بسرعة، ولا تقبل عرضًا من شخص يفترض أنه يهتم لأمرك، واطرح الأسئلة دائمًا، واطلب أدلة إضافية.

قم بالبحث على الإنترنت

قم بإجراء بحث شامل على الإنترنت. تأكد من البحث عن اسم الشركة التي تتعامل في العملات المشفرة، واطلع على التقييمات من العملاء الآخرين أو مواقع الويب ذات السمعة الطيبة، ولا تشارك في تداول العملات المشفرة عبر وسائل التواصل الاجتماعي. على سبيل المثال، من خلال إجراء بحث مناسب على موقع Goclothesgo.com، كان من الممكن أن تعرف أن هذا الموقع عبارة عن عملية احتيال.

قم بالبحث عن المالك والفريق

هل ينوي شخص ما التداول في العملات المشفرة؟ ثم ابحث عن اسم هذا الشخص وشركته وموظفيه عبر الإنترنت. إذا لم تتمكن من العثور على أي شيء عن هذا الشخص أو العثور على تجارب سيئة من عملاء آخرين، فمن المحتمل أنك تتعامل مع عملية احتيال. لذا، قم بإجراء بعض الأبحاث الشاملة حول الأشخاص الذين يقفون وراء موقع Goclothesgo.com. قد تتمكن من التعرف على عمليات الاحتيال على الفور.

ناقش العرض مع أفراد العائلة

في بعض الأحيان، يمكن لنصائح الآخرين أن تغير طريقة عرضك لموقع Goclothesgo.com. إذًا، هل ستقوم بالتداول في العملات المشفرة، أم أنك على وشك تحويل مبلغ كبير من المال بالبيتكوين ولكنك لا تشعر أن كل شيء على ما يرام بعد؟ ثم تواصل مع أفراد العائلة أو الأصدقاء واسمح لهم بمراجعة آرائهم حول هذه الشركة.

إلغاء تثبيت البرامج غير المرغوب فيها

في هذه المرحلة، سنتأكد من خلو جهاز الكمبيوتر الخاص بك من برامج الإعلانات المتسللة. في كثير من الأحيان، تتسلل برامج الإعلانات المتسللة إلى نظامك لأنها تحتوي على برامج مجانية تم تنزيلها من الويب.

أثناء التثبيت، تقدم برامج الإعلانات المتسللة نفسها كأداة مفيدة أو ميزة إضافية. قد تقوم بتثبيت برامج الإعلانات المتسللة عن غير قصد إذا قمت بالتعجل خلال الإعداد دون قراءة كل خطوة. يمكن تجنب هذه الممارسة الخادعة باستخدام أدوات مثل Unchecky. اتبع الإرشادات أدناه لاكتشاف وإزالة أي برامج إعلانية على نظامك.

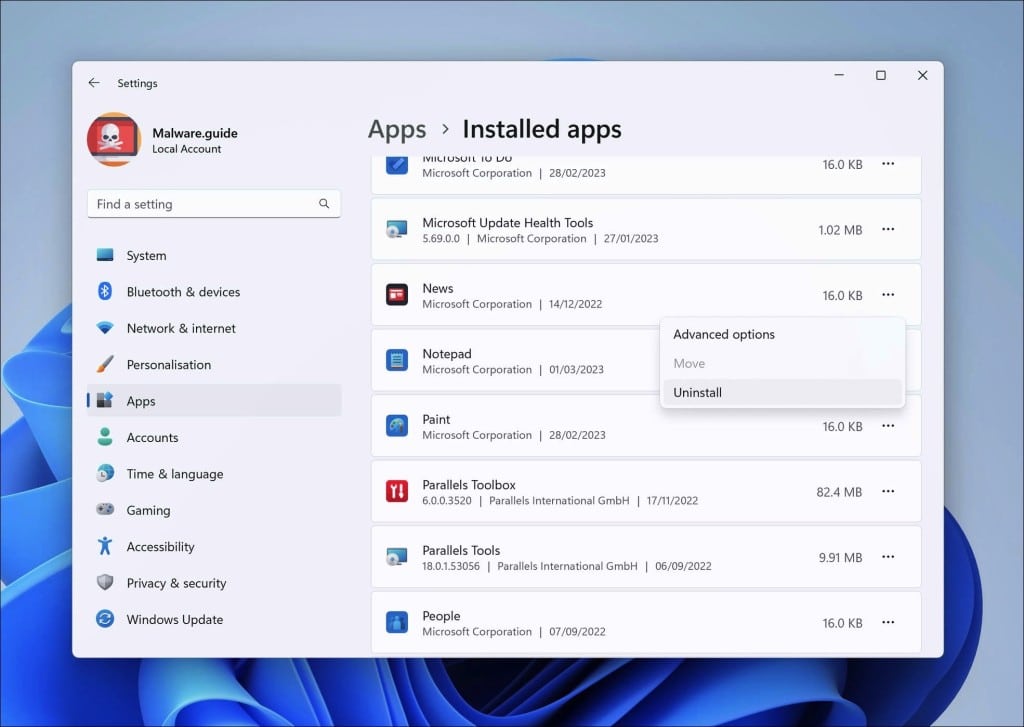

Windows 11

- انقر فوق "ابدأ".

- انقر فوق "الإعدادات".

- انقر فوق "التطبيقات".

- أخيرًا ، انقر فوق "التطبيقات المثبتة".

- ابحث عن أي برنامج غير معروف أو غير مستخدم في قائمة التطبيقات المثبتة حديثًا.

- على اليمين انقر على النقاط الثلاث.

- في القائمة ، انقر على "إزالة التثبيت".

→ انظر الخطوة التالية: التقيم.

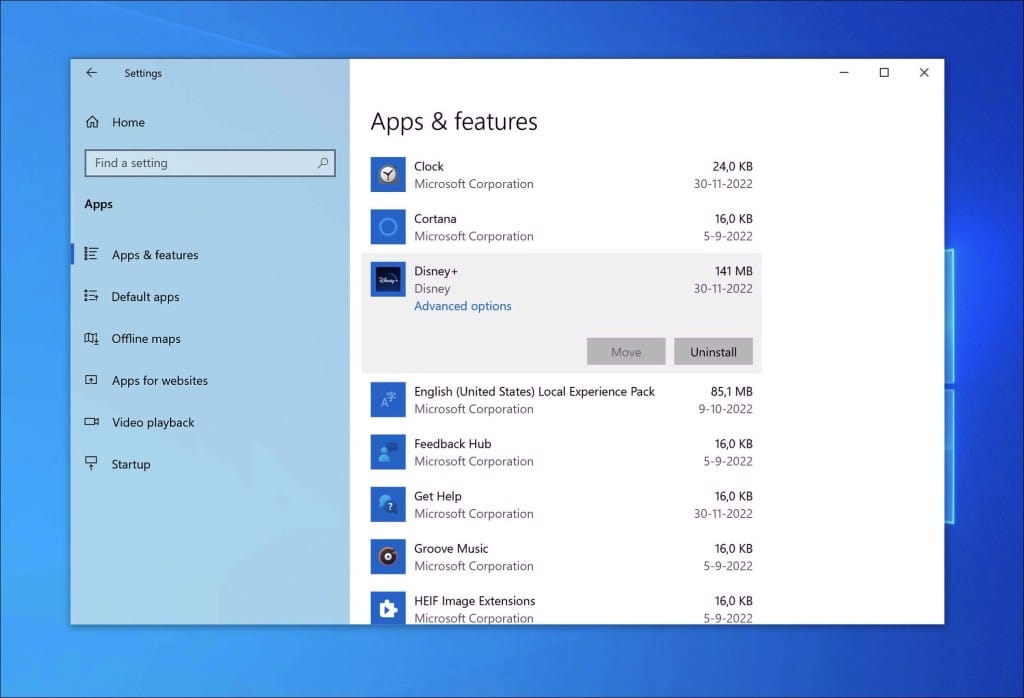

Windows 10

- انقر فوق "ابدأ".

- انقر فوق "الإعدادات".

- انقر فوق "التطبيقات".

- في قائمة التطبيقات ، ابحث عن أي برنامج غير معروف أو غير مستخدم.

- انقر فوق التطبيق.

- أخيرًا ، انقر فوق الزر "إزالة التثبيت".

→ انظر الخطوة التالية: التقيم.

8. Scan جهاز الكمبيوتر الخاص بك من أجل البرامج الضارة

حسنًا، دعنا ننتقل إلى المسامير النحاسية! لقد قمت بترتيب الأمور عن طريق إلغاء تثبيت تطبيقات البرامج الإعلانية المزعجة التي تروج لعملية احتيال التشفير على موقع Goclothesgo.com، ولكن دعنا نقوم بعملية مسح أخرى للتأكد من أن كل شيء في أفضل حالاته.

التقيم

اسمع، إن مطاردة البرامج الضارة يدويًا يشبه محاولة العثور على إبرة في كومة قش. إنه أمر صعب ويستغرق وقتًا طويلاً، وإذا لم تكن خبيرًا في التكنولوجيا، فهناك احتمال كبير أن تفوت شيئًا ما - أو ما هو أسوأ من ذلك، أن تفسد شيئًا ما عن طريق الخطأ. هذا مثل الأعمال الكهربائية التي تصنعها بنفسك؛ أنت لا تريد المخاطرة به.

البرامج الضارة. فكر في الأمر كمخبر رقمي لجهاز الكمبيوتر الخاص بك. سوف يقوم بتمشيط نظامك، بحثًا عن الأشرار مثل المحتالين على موقع Goclothesgo.com وغيرهم من الضيوف غير المرغوب فيهم. جمال البرامج الضارة؟ Scanإن تنظيف جهاز الكمبيوتر الخاص بك وتنظيفه من البرامج الضارة لا يكلفك سنتًا واحدًا. وإذا كنت ترغب في المزيد من الحماية، فهي مغطاة أيضًا.

حتى لو كنت تعتقد أن جهاز الكمبيوتر الخاص بك نظيف، إعطاء Malwarebytes تدور. من الأفضل دائمًا التحقق مرة أخرى. راحة البال لا تقدر بثمن، بعد كل ذلك!

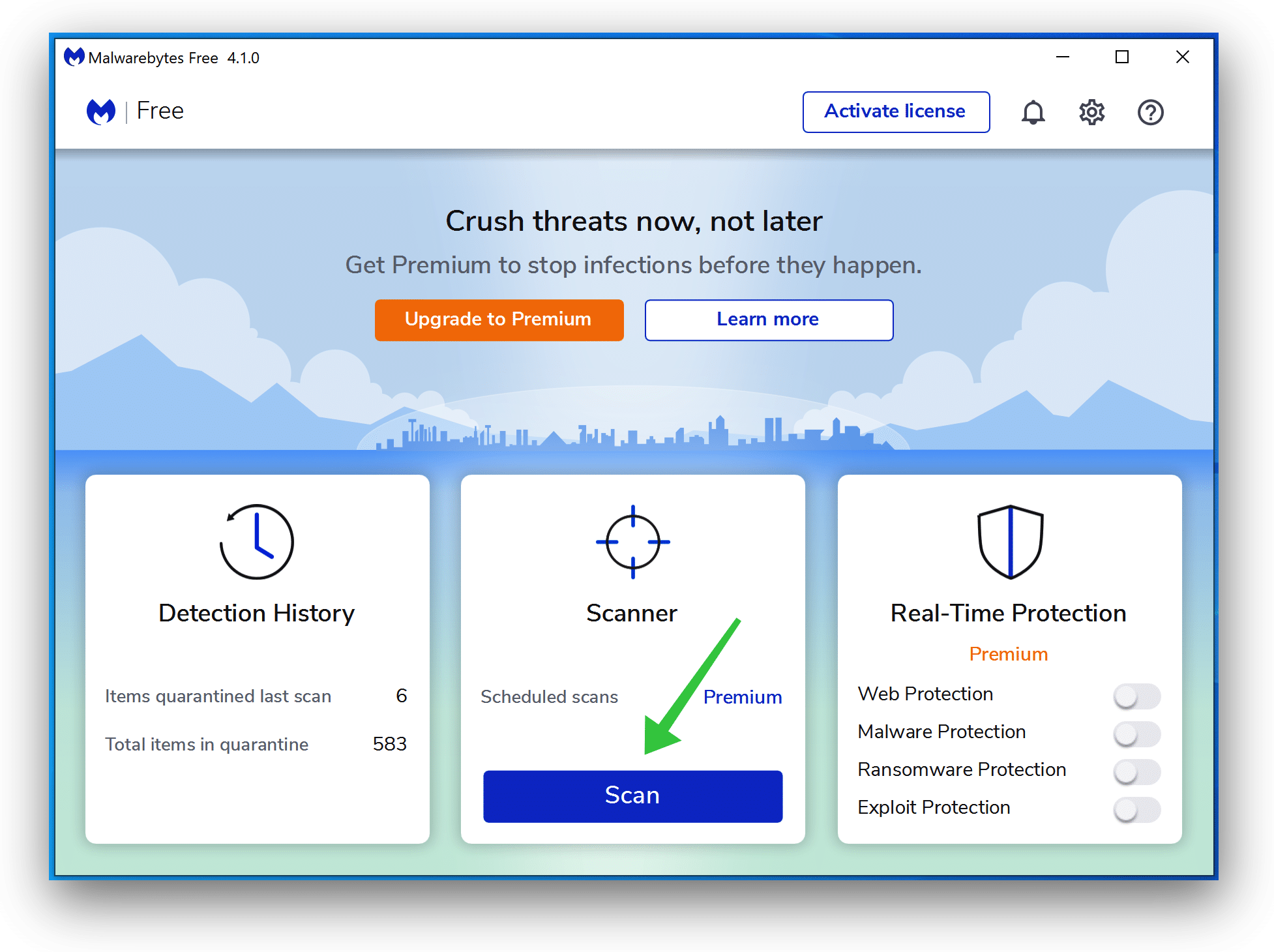

- تنزيل Malwarebytes

- قم بتثبيت Malwarebytes، واتبع التعليمات التي تظهر على الشاشة.

- انقر Scan لبدء برنامج ضار scan على جهاز الكمبيوتر الخاص بك.

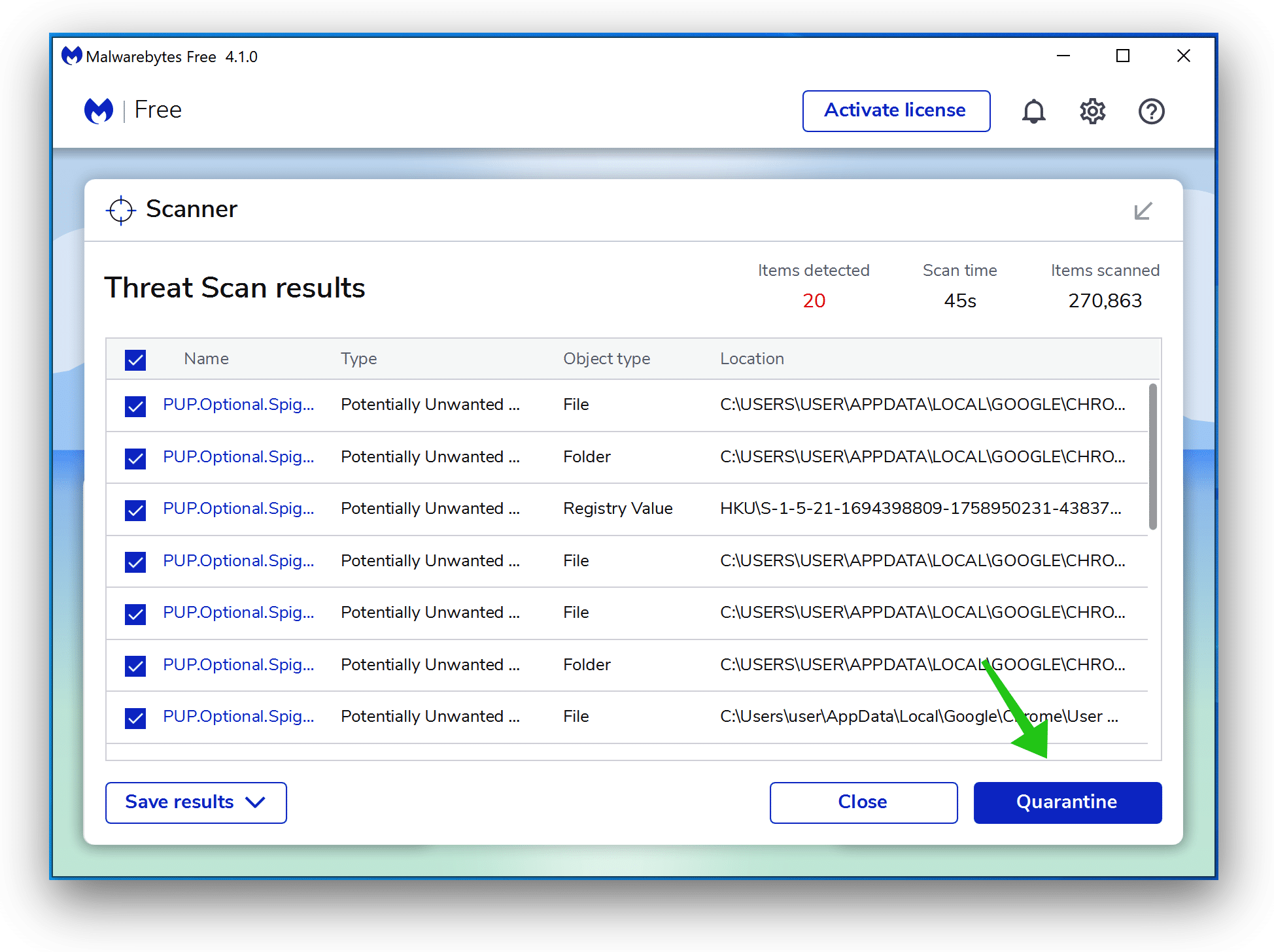

- انتظر Malwarebytes scan لانهاء.

- بمجرد الانتهاء ، راجع عمليات الكشف عن البرامج الضارة.

- انقر فوق Quarantine للمتابعة.

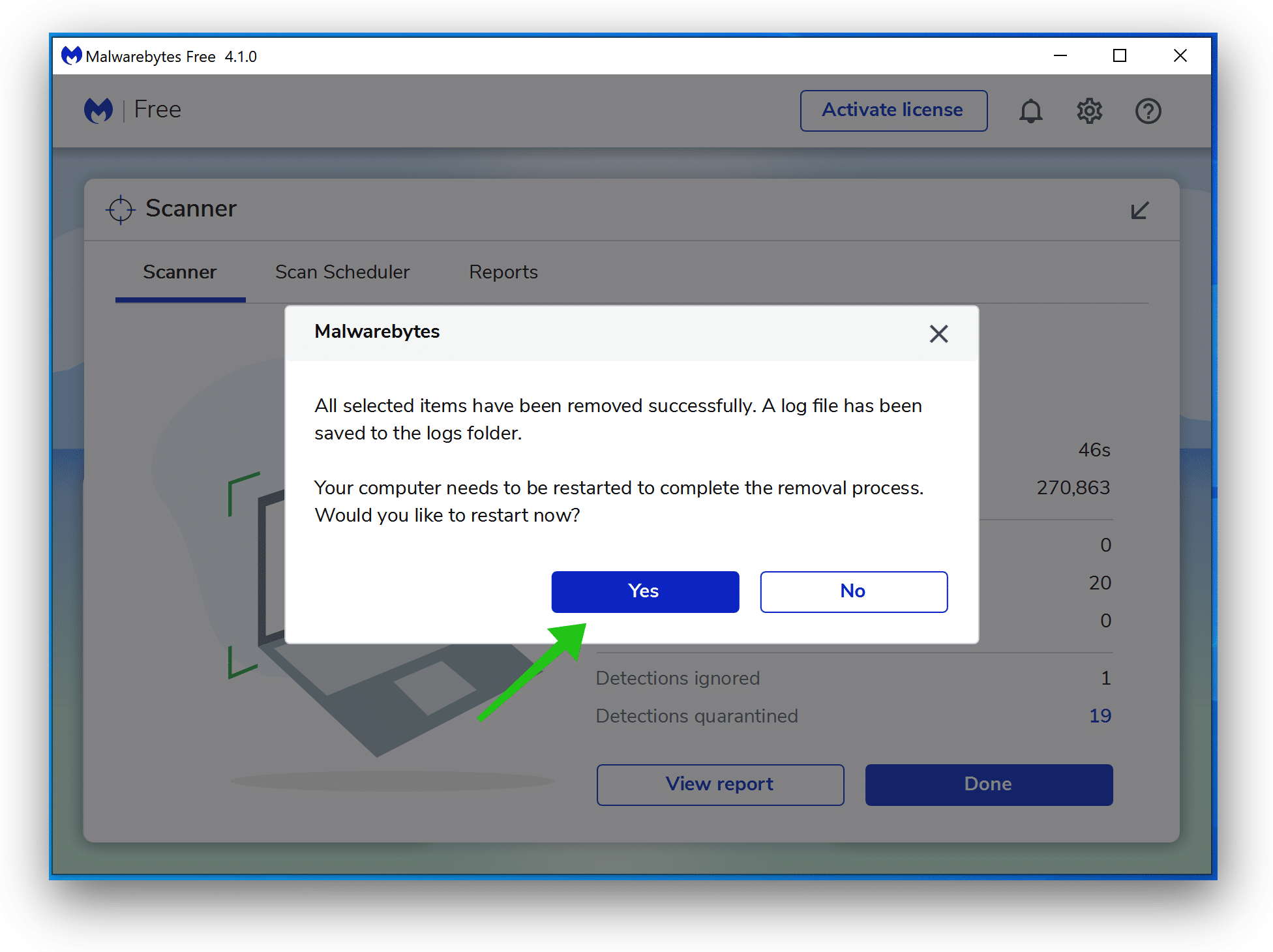

- إعادة تمهيد Windows بعد نقل جميع عمليات اكتشاف البرامج الضارة إلى الحجر الصحي.

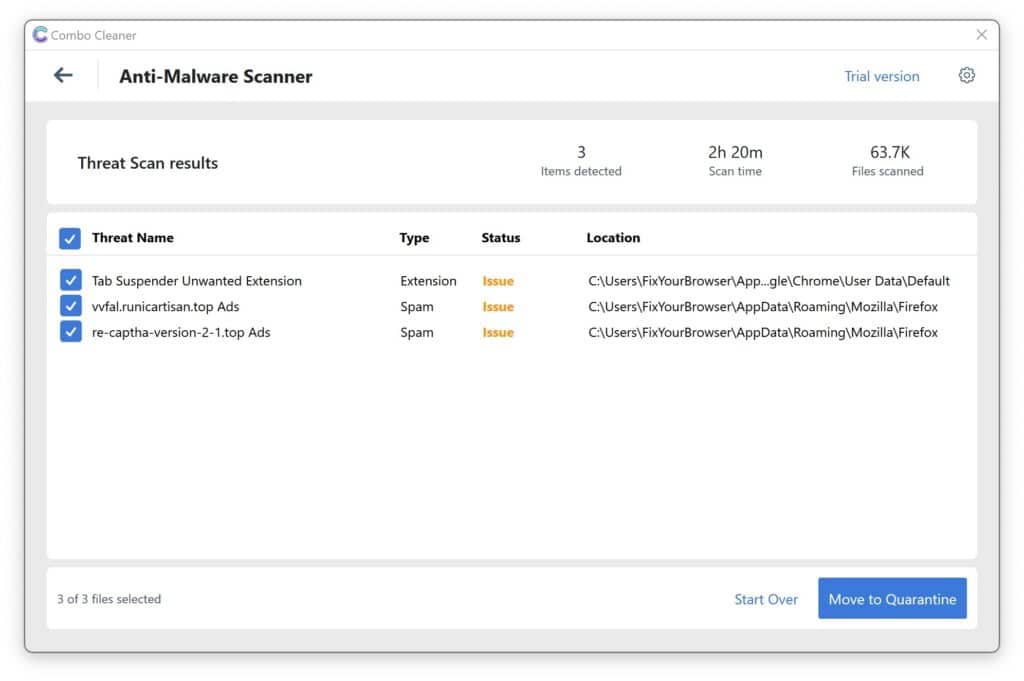

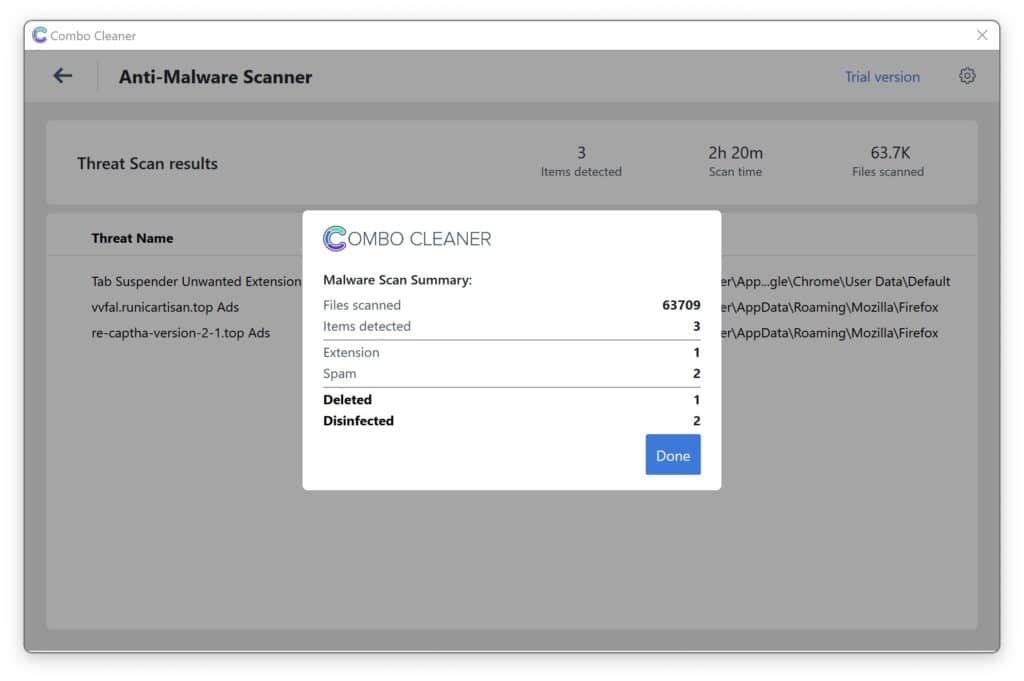

منظف كومبو

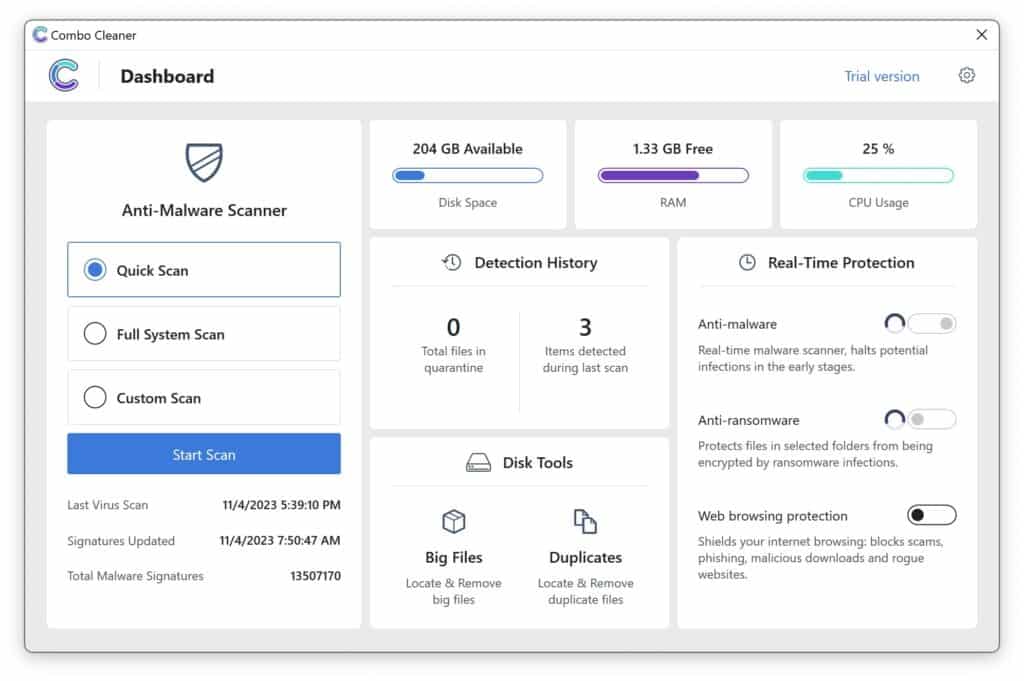

Combo Cleaner هو برنامج تنظيف ومكافحة فيروسات لأجهزة Mac، والكمبيوتر الشخصي، وAndroid. وهو مزود بميزات لحماية الأجهزة من أنواع مختلفة من البرامج الضارة، بما في ذلك برامج التجسس وأحصنة طروادة وبرامج الفدية وبرامج الإعلانات المتسللة. يتضمن البرنامج أدوات عند الطلب scanلإزالة ومنع الإصابة بالبرامج الضارة وبرامج الإعلانات المتسللة وبرامج الفدية. كما أنه يوفر ميزات مثل منظف القرص، ومكتشف الملفات الكبيرة (مجانًا)، ومكتشف الملفات المكررة (مجانًا)، والخصوصية scanner، وإلغاء تثبيت التطبيق.

اتبع تعليمات التثبيت لتثبيت التطبيق على جهازك. افتح Combo Cleaner بعد التثبيت.

- انقر فوق "ابدأ". scan" زر لبدء إزالة البرامج الضارة scan.

- انتظر حتى يقوم Combo Cleaner باكتشاف تهديدات البرامج الضارة على جهاز الكمبيوتر الخاص بك.

- عندما Scan بعد الانتهاء، سيُظهر Combo Cleaner البرامج الضارة التي تم العثور عليها.

- انقر فوق "نقل إلى الحجر الصحي" لنقل البرامج الضارة التي تم العثور عليها إلى الحجر الصحي، حيث لا يمكن أن تلحق الضرر بجهاز الكمبيوتر الخاص بك بعد الآن.

- برنامج ضار scan يتم عرض الملخص لإبلاغك بجميع التهديدات التي تم العثور عليها.

- انقر فوق "تم" لإغلاق scan.

استخدم Combo Cleaner بانتظام للحفاظ على جهازك نظيفًا ومحميًا. سيظل Combo Cleaner نشطًا على جهاز الكمبيوتر الخاص بك لحماية جهاز الكمبيوتر الخاص بك من التهديدات المستقبلية التي تحاول مهاجمة جهاز الكمبيوتر الخاص بك. إذا كانت لديك أية أسئلة أو مشكلات، فإن Combo Cleaner يقدم فريق دعم مخصصًا متاحًا على مدار الساعة طوال أيام الأسبوع.

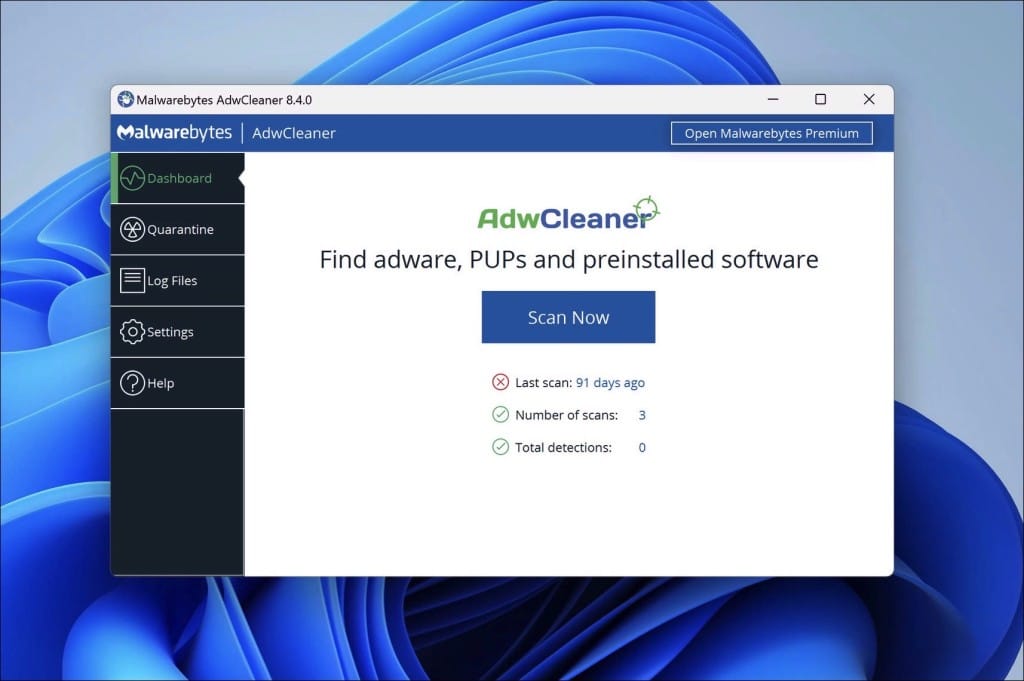

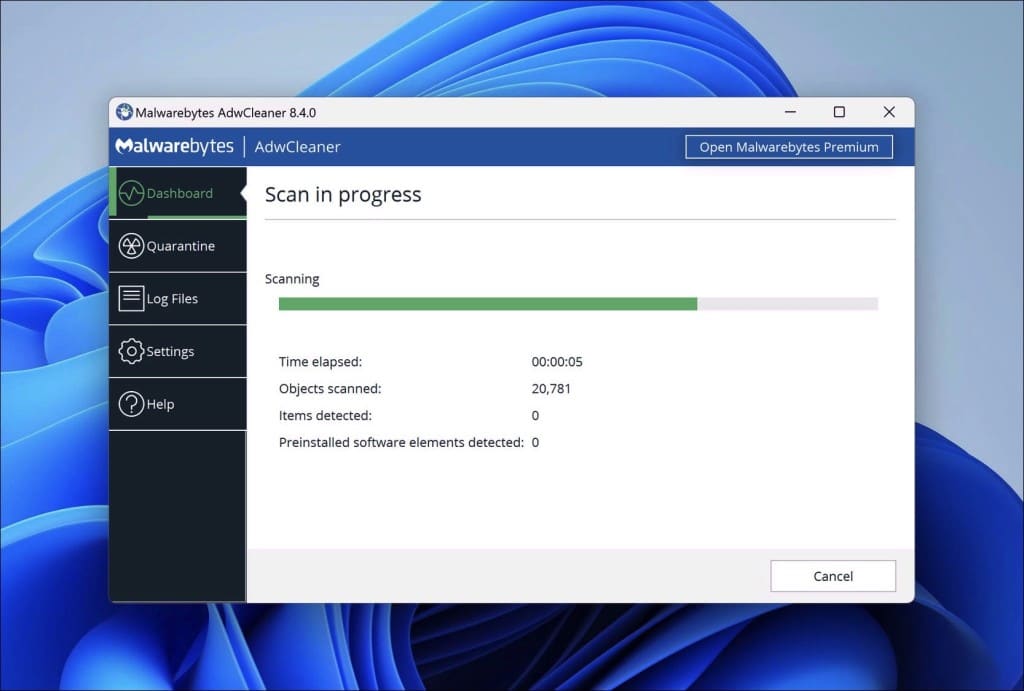

AdwCleaner

لدي الأداة المثالية إذا كنت منزعجًا من النوافذ المنبثقة المزعجة أو سلوكيات المتصفح الغريبة. يطلق عليه AdwCleaner. أنشأ الأشخاص الطيبون في Malwarebytes هذه الأداة المجانية المفيدة لمساعدة الأشخاص مثلنا في معالجة برامج الإعلانات المزعجة، وتلك البرامج غير المرغوب فيها التي تتسلل إلى أجهزة الكمبيوتر لدينا، وحتى خاطفي المتصفحات مثل Goclothesgo.com.

فكر في AdwCleaner كمحقق scanجهاز الكمبيوتر الخاص بك. إنه يبحث عن البرامج وأشرطة الأدوات التي لم تطلبها مطلقًا أو تلك التي تجعل جهاز الكمبيوتر الخاص بك بطيئًا أو متصفحك يضحك. والجزء الأفضل؟ لا تحتاج إلى أن تكون خبيرًا في التكنولوجيا لاستخدامها.

عندما يجد AdwCleaner هذه المضايقات، فإنه يقوم بطردها بأمان. إذا كان متصفحك يعمل بشكل سيئ بسبب بعض البرامج غير المرغوب فيها أو أن الأشياء لم تعد تبدو كما كانت في السابق، فيمكن لـ AdwCleaner أيضًا إعادة تعيينه، مما يعيد الأمور إلى ما ينبغي أن تكون عليه.

- تحميل AdwCleaner

- لا حاجة لتثبيت AdwCleaner. يمكنك تشغيل الملف.

- انقر على زر "Scan الآن." لبدء أ scan.

- يبدأ AdwCleaner في تنزيل تحديثات الكشف.

- فيما يلي الكشف scan.

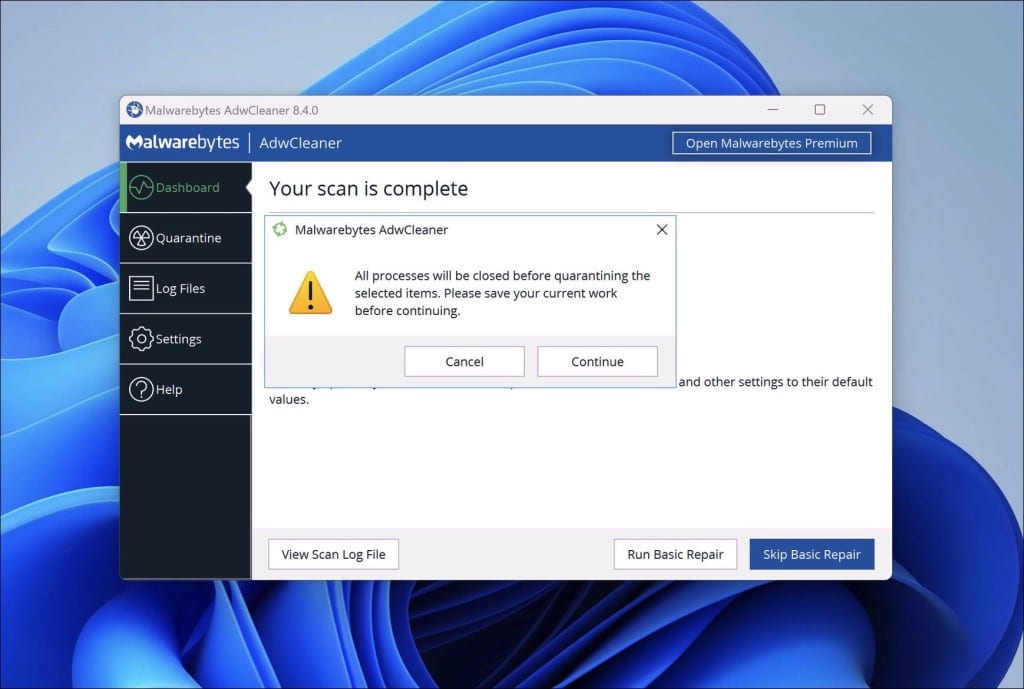

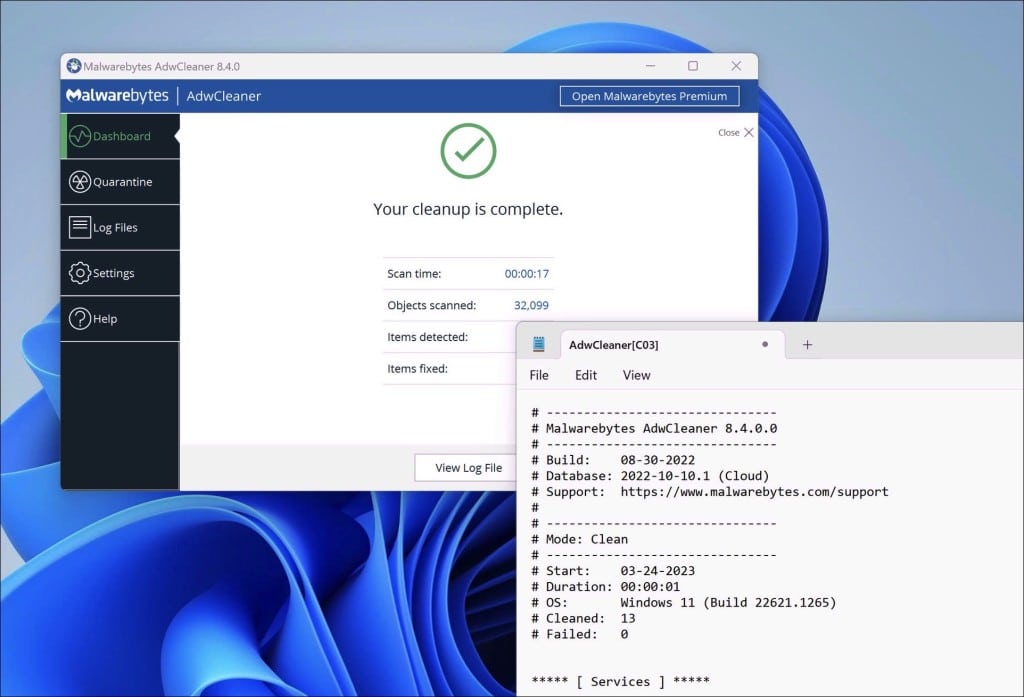

- بمجرد الانتهاء من الكشف ، انقر فوق "تشغيل الإصلاح الأساسي".

- قم بالتأكيد بالنقر فوق "متابعة".

- انتظر حتى يكتمل التنظيف ؛ هذا لن يستغرق وقتا طويلا.

- عند الانتهاء من Adwcleaner ، انقر فوق "عرض ملف السجل". لمراجعة عمليات الكشف والتنظيف.

سوفوس HitmanPRO

هل سمعت عن HitmanPro؟ تخيل أنه محقق فائق لا يبحث فقط عن أدلة في مسرح الجريمة (جهاز الكمبيوتر الخاص بك) ويرسل الأدلة إلى مختبر عالي التقنية (سوفوس cloud) لمزيد من التحليل. أنيق، أليس كذلك؟

على عكس المحققين التقليديين (الأدوات القياسية لمكافحة البرامج الضارة) التي تعتمد فقط على مجموعة أدواتهم، يحصل HitmanPro على مجموعة إضافية من العيون من cloud. ومن خلال إرسال عينات إلى هناك، يمكنه اكتشاف البرامج الضارة الخادعة بشكل أسرع وبدقة الليزر.

هل عثرت على تلك النوافذ المنبثقة الاحتيالية المزعجة على موقع Goclothesgo.com؟ لا شكر على واجب. HitmanPro يساندك. سوف يقوم بمطاردة الجاني المخادع الذي يسبب تلك النافذة المنبثقة ويطردها. وإذا قررت الاحتفاظ بـ HitmanPro كحارس شخصي رقمي لك، فسوف يضمن ذلك أنك محمي من جميع أنواع الأشرار عبر الإنترنت في المستقبل. لذا، من أجل أسرع، cloud-معزز لكشف البرمجيات الخبيثة، قم بتجربة HitmanPro!

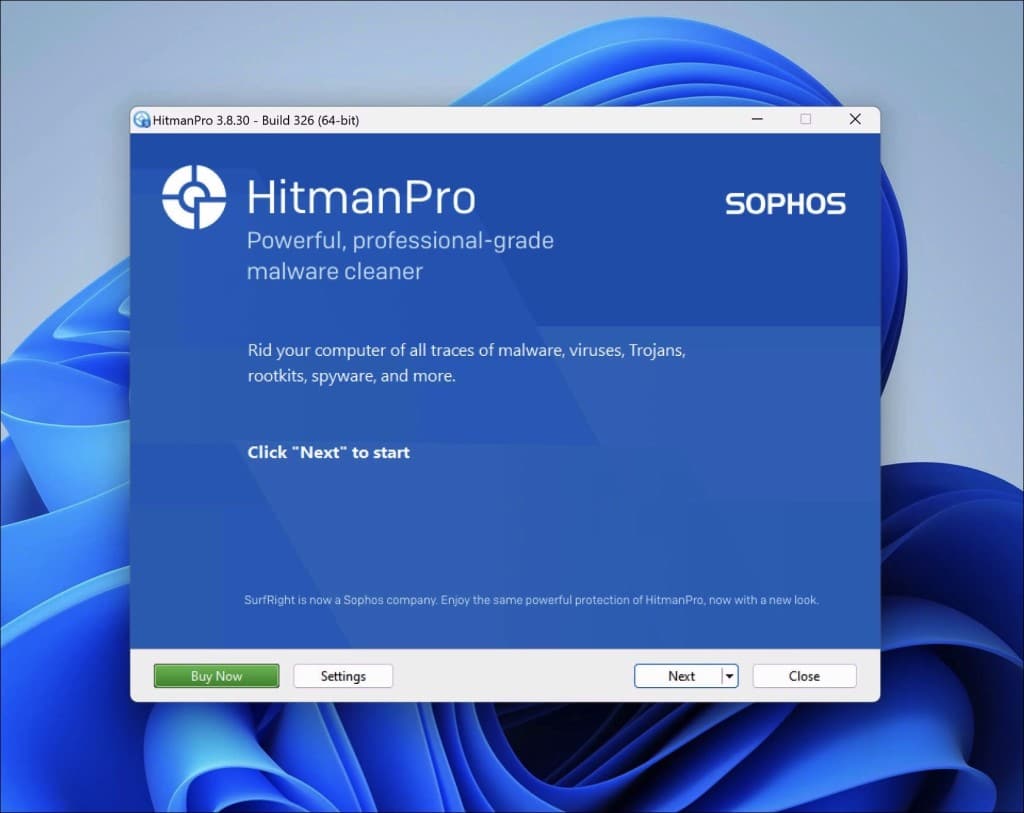

- تنزيل HitmanPro.

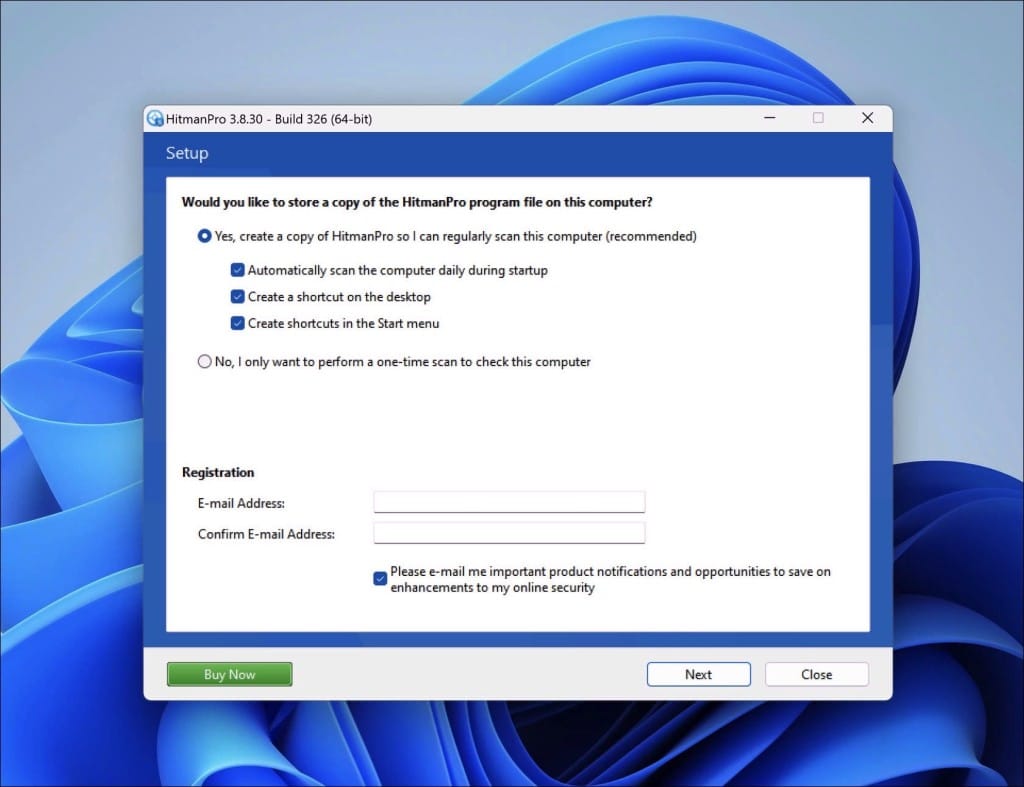

- انقر فوق الزر "التالي" لمتابعة الإعداد.

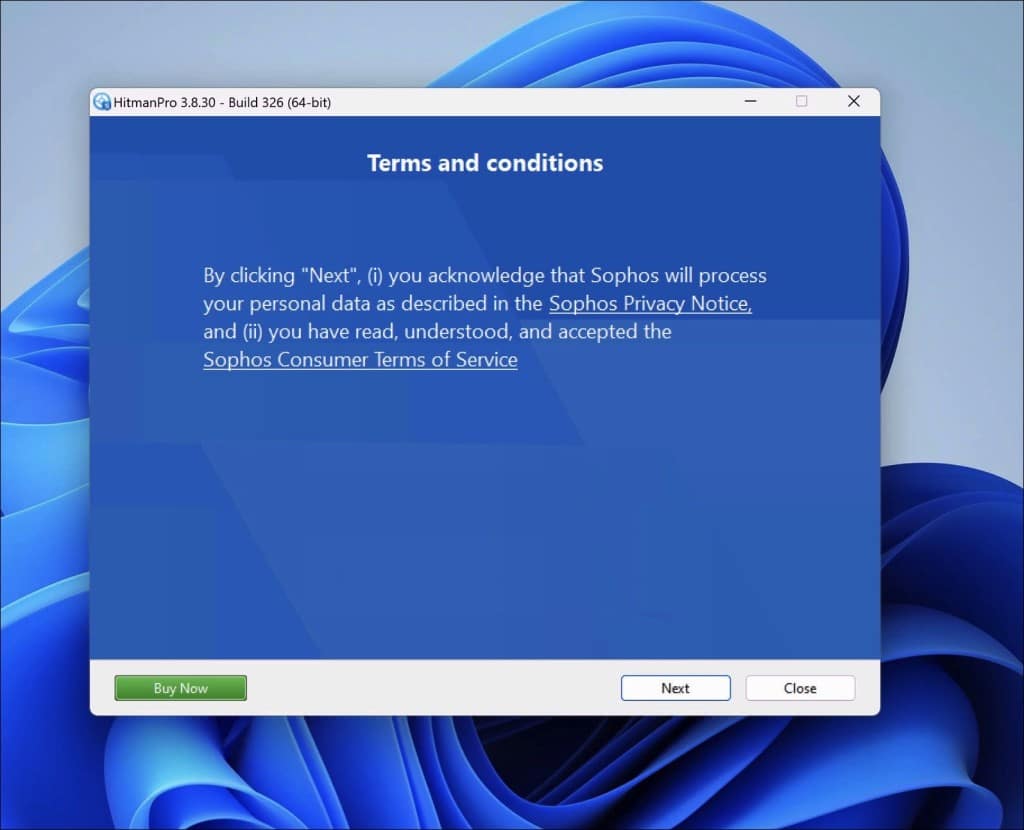

- اقبل الشروط والأحكام لاستخدام Sophos HitmanPro.

- إذا كنت تريد scan جهاز الكمبيوتر الخاص بك بانتظام ، انقر فوق "نعم". إذا كنت لا تريد أن scan جهاز الكمبيوتر الخاص بك في كثير من الأحيان ، انقر فوق "لا".

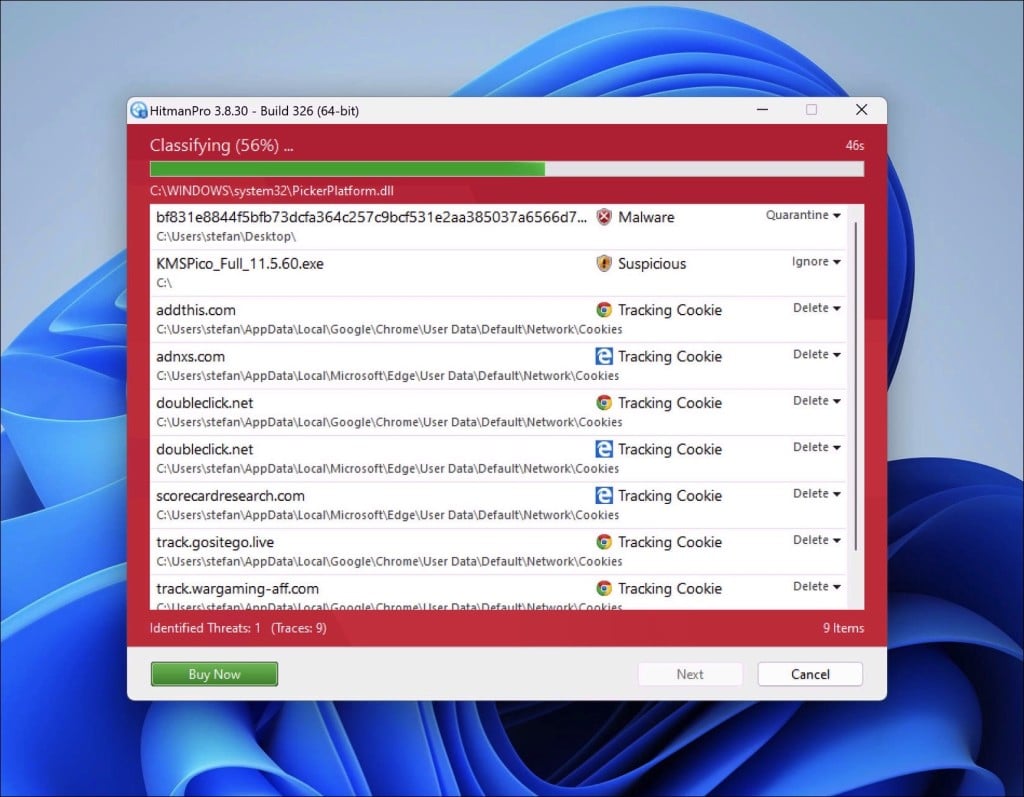

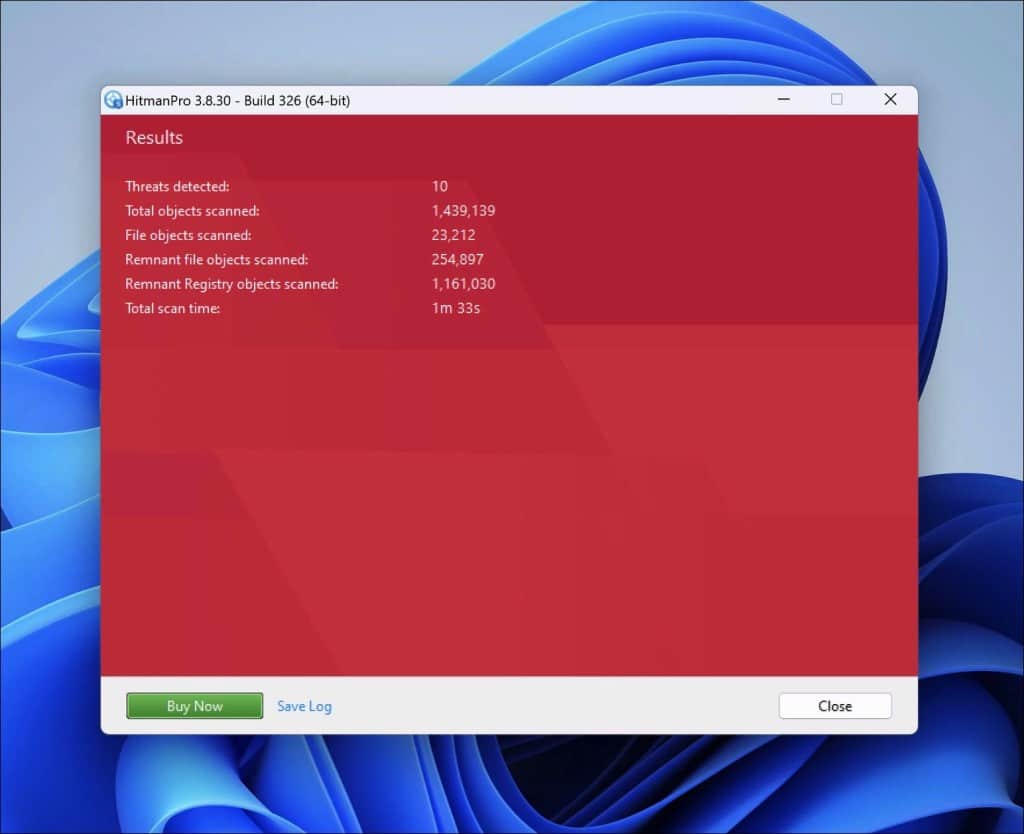

- سيبدأ Sophos HitmanPro برنامجًا ضارًا scan. بمجرد أن تتحول النافذة إلى اللون الأحمر، فهذا يشير إلى أنه تم العثور على برامج ضارة أو برامج غير مرغوب فيها على جهاز الكمبيوتر الخاص بك أثناء ذلك scan.

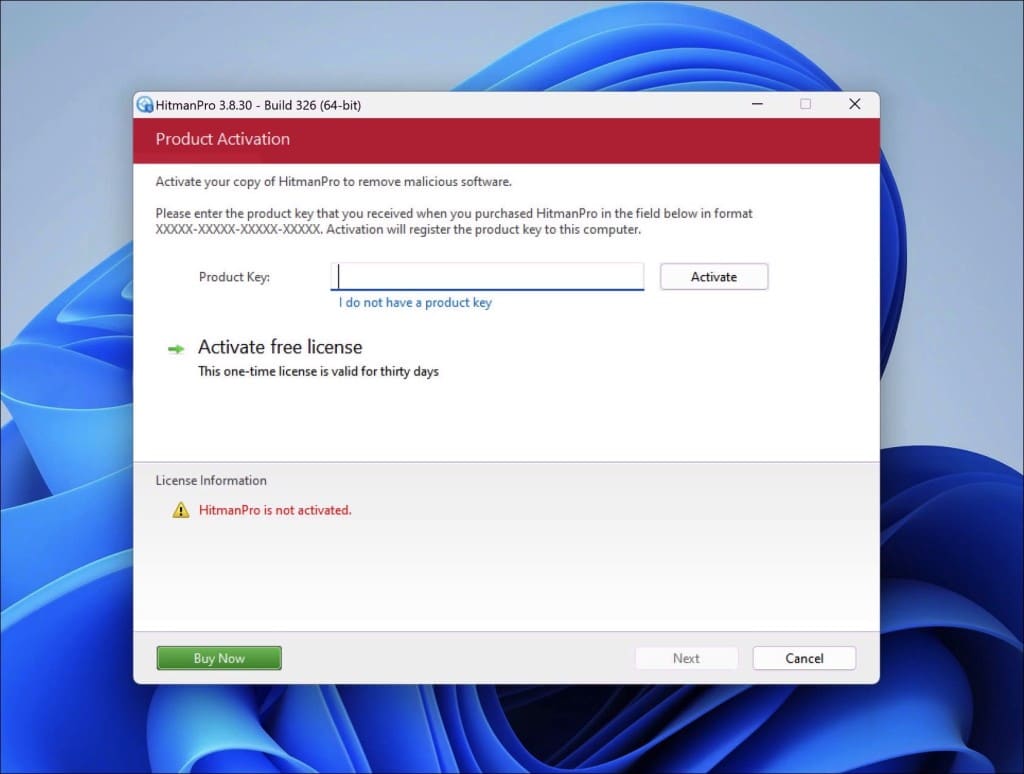

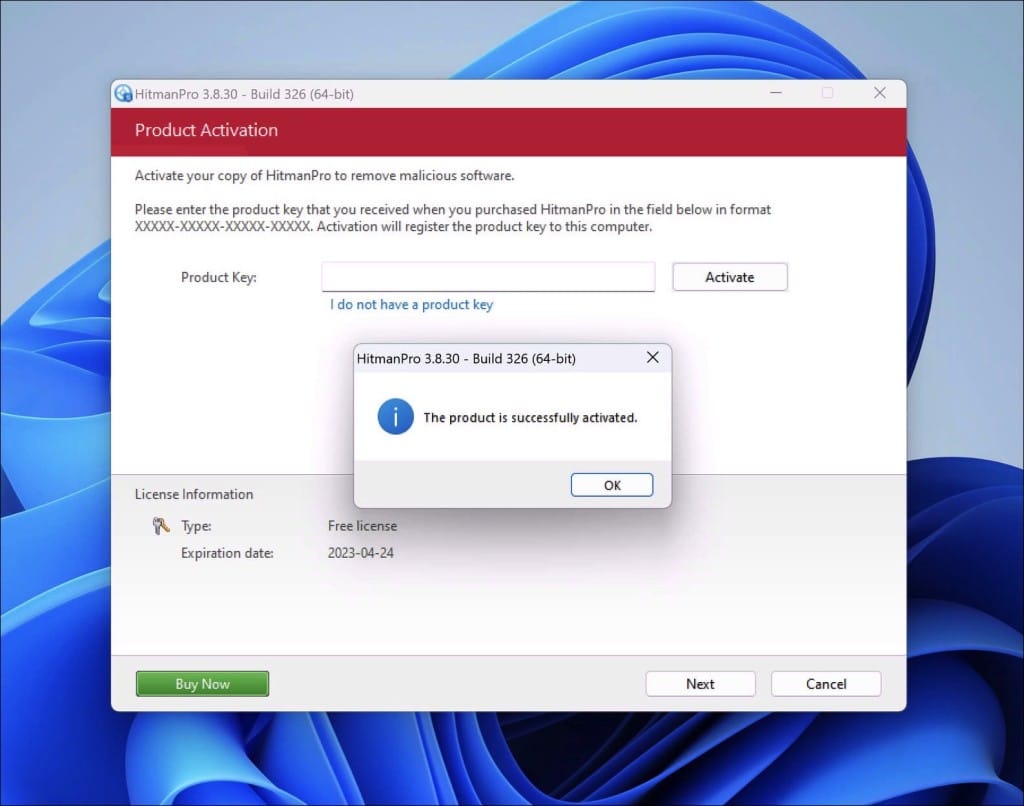

- قبل إزالة اكتشافات البرامج الضارة ، تحتاج إلى تنشيط ترخيص مجاني.

- انقر فوق "تنشيط الترخيص المجاني". زر.

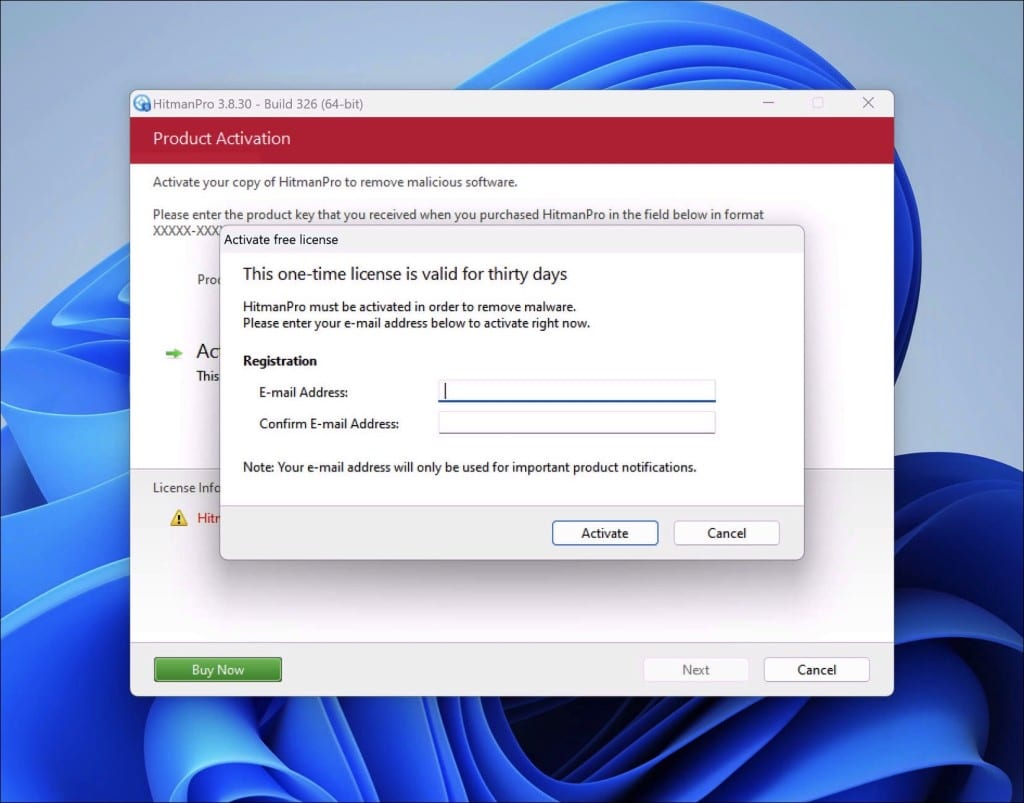

- أدخل عنوان بريدك الإلكتروني لتفعيل الترخيص لمرة واحدة ، وصالح لمدة ثلاثين يومًا.

- انقر فوق الزر "تنشيط" لمتابعة عملية الإزالة.

- تم تنشيط منتج HitmanPro بنجاح.

- يمكننا الآن متابعة عملية الإزالة.

- سيقوم Sophos HitmanPro بإزالة جميع البرامج الضارة المكتشفة من جهاز الكمبيوتر الخاص بك. عند الانتهاء ، سترى ملخصًا للنتائج.

أداة إزالة Adware بواسطة TSA

لدي توصية قد تكون أفضل صديق جديد لجهاز الكمبيوتر الخاص بك. تعرف على "أداة إزالة برامج الإعلانات المتسللة من TSA." تشبه هذه الأداة الصغيرة الأنيقة سكين الجيش السويسري لمشاكل متصفحك.

هذه هي الصفقة: لا يتعلق الأمر فقط ببرامج الإعلانات المتسللة. هل سبق لك أن تصرف متصفحك بشكل غريب أو تم الاستيلاء عليه بواسطة موقع غريب مثل موقع Goclothesgo.com المشفر؟ نعم، هذه عملية احتيال عبر الإنترنت؛ هذه الأداة يمكن أن تعطيه التمهيد. هل تستخدم Chrome أو Firefox أو Internet Explorer أو Edge؟ لقد قمت بتغطيتك في جميع المجالات.

ولكن انتظر هناك المزيد! أشرطة الأدوات القديمة تشنج أسلوب التصفح الخاص بك؟ هل تتسلل الإضافات الضارة؟ أداة TSA سوف تجرفهم بعيدًا. وإذا كان متصفحك يتصرف بشكل عنيد، فهو يحتوي على زر إعادة تعيين يعيد كل شيء إلى المربع الأول - تمامًا مثل الأيام الماضية.

الكرز على القمة؟ إنه محمول - لا توجد دراما تركيبية. يمكنك حتى وضعها على USB أو قرص الاسترداد لتلك اللحظات "الاحتياطية". لذا، إذا كنت بحاجة إلى تنظيف رقمي، جرب هذه الأداة. إنه سهل الاستخدام وسهل الوصول إليه وسهل الاستخدام.

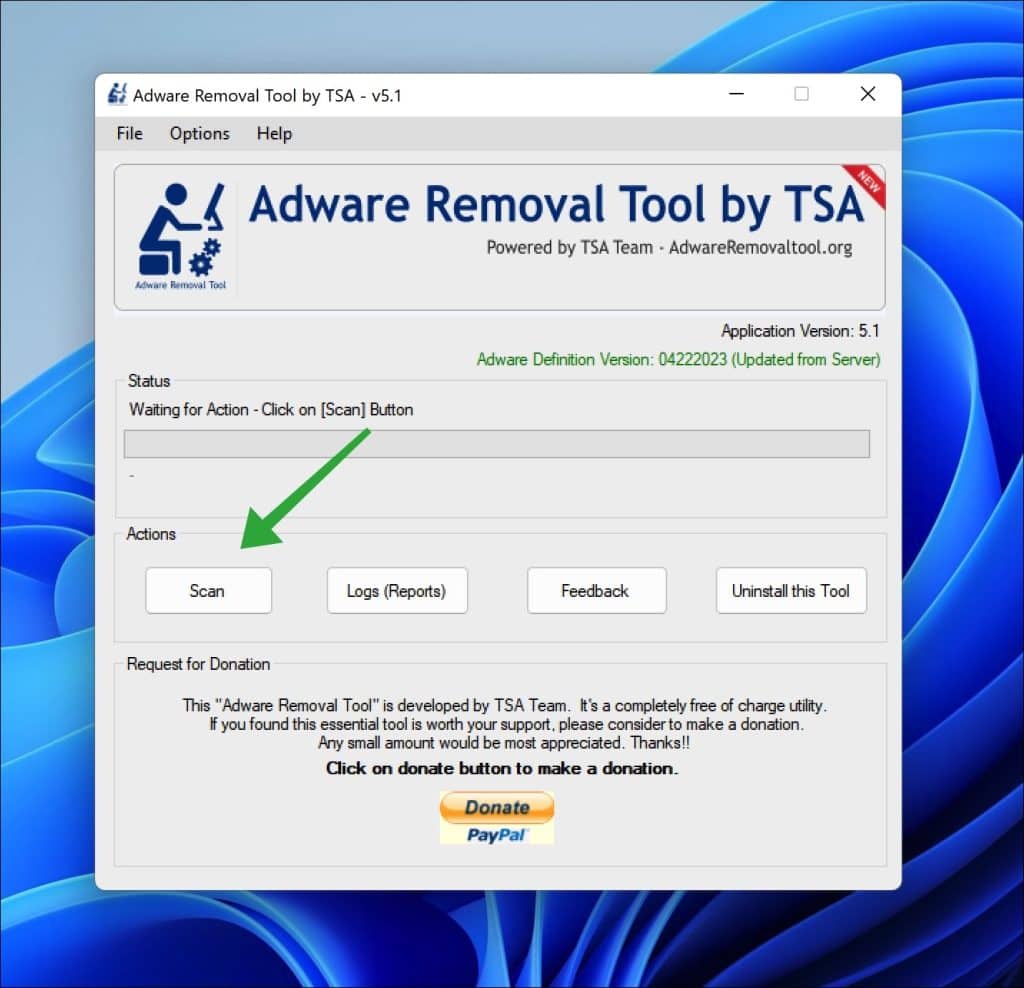

قم بتنزيل أداة إزالة Adware بواسطة TSA

بمجرد بدء تشغيل التطبيق ، تقوم أداة إزالة البرامج الإعلانية بتحديث تعريفات الكشف عن البرامج الإعلانية. بعد ذلك ، انقر فوق "Scan"لبدء برنامج ادواري scan على حاسوبك.

اتبع التعليمات التي تظهر على الشاشة لإزالة البرامج الإعلانية المكتشفة من جهاز الكمبيوتر الخاص بك مجانًا. بعد ذلك، أنصح بتثبيت برنامج حماية المتصفح Malwarebytes لمنع إعلانات Goclothesgo.com.

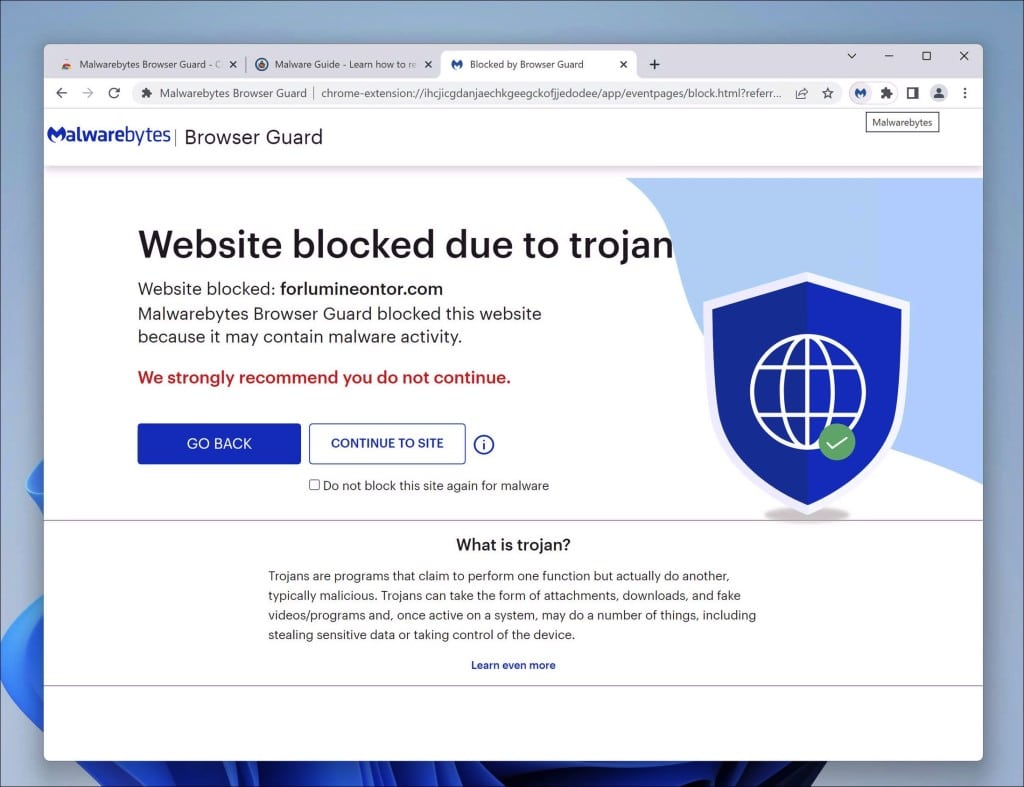

حارس متصفح Malwarebytes

Malwarebytes Browser Guard هو امتداد للمتصفح. يتوفر ملحق المتصفح هذا للمتصفحات الأكثر شهرة: Google Chrome، وFirefox، وMicrosoft Edge. عند استخدام ملحق متصفح Malwarebytes، يكون المتصفح محميًا ضد الهجمات المتعددة عبر الإنترنت، على سبيل المثال، هجمات التصيد الاحتيالي ومواقع الويب غير المرغوب فيها ومواقع الويب الضارة ومواقع الويب الضارة. عمال مناجم التشفير.

أوصي بتثبيت حارس متصفح Malwarebytes ليكون محميًا بشكل أفضل ضد موقع Goclothesgo.com الآن وفي المستقبل.

- تنزيل برنامج حماية متصفح Malwarebytes.

- انقر للتثبيت على المتصفح المفضل.

عند التصفح عبر الإنترنت ، وقد تزور موقع ويب ضارًا عن طريق الخطأ ، سيقوم حارس متصفح Malwarebytes بحظر المحاولة ، وستتلقى إشعارًا.

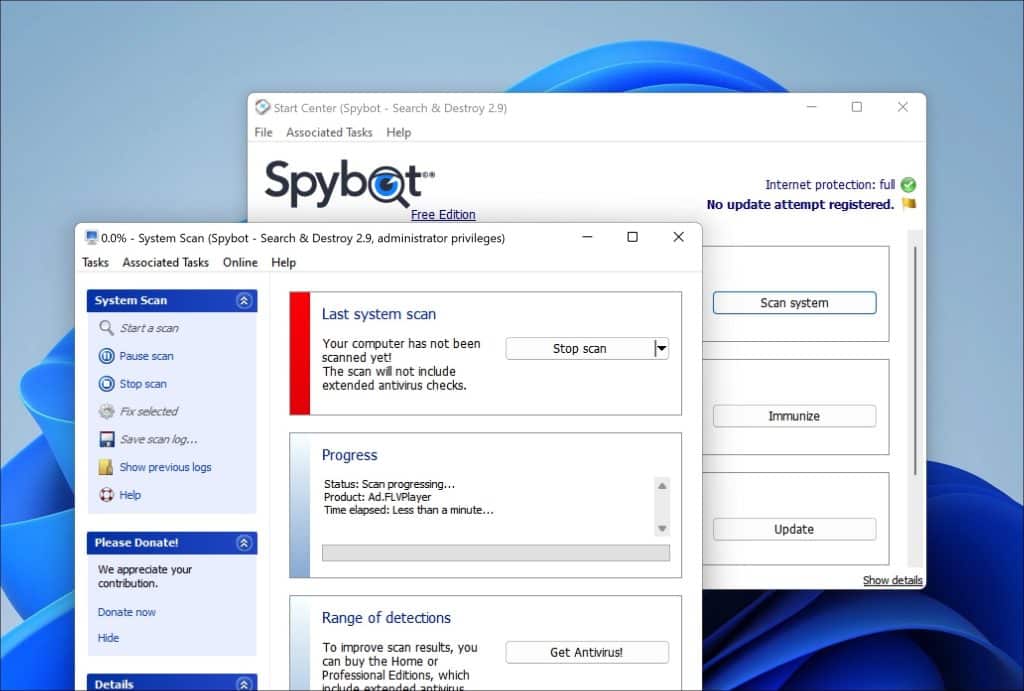

Spybot Search & Destroy

Spybot Search & Destroy هو برنامج أمان يمكنه حماية جهاز الكمبيوتر الخاص بك ضد برامج التجسس والبرامج الإعلانية والبرامج الضارة الأخرى. عند استخدام Spybot Search & Destroy، فإنه يتم بشكل نشط scanمحرك الأقراص والذاكرة والتسجيل بجهاز الكمبيوتر الخاص بك بحثًا عن أي برامج أو برامج غير مرغوب فيها. وبمجرد تحديد هذه التهديدات، يمكنك إزالتها بسهولة.

تبدأ العملية عندما تبدأ scan. يقوم Spybot Search & Destroy بفحص نظامك بعناية بحثًا عن أي علامات للبرامج الضارة، مع الاهتمام بتتبع ملفات تعريف الارتباط والبرامج غير المرغوب فيها وخاطفي متصفح الويب الذين يمكن أن يعرضوا خصوصيتك وأمانك للخطر.

إذا اكتشف أي شيء، يعرض البرنامج قائمة بهذه العناصر لمراجعتها.

لإزالة البرامج الضارة من نظامك، يمكنك تحديد العناصر من القائمة. قم بتوجيه Spybot Search & Destroy لإزالتها. يتخذ البرنامج بعد ذلك إجراءً لتنظيف نظامك إما عن طريق حذف هذه العناصر أو عزلها في العزل بناءً على طبيعتها والمخاطر المحتملة. يمنع هذا النهج الاستباقي البرامج الضارة من العمل على نظامك أو الوصول إلى معلوماتك.

علاوة على ذلك، يوفر Spybot Search & Destroy ميزات تحصين تعمل على تقوية دفاعات أنظمتك. من خلال تحصين النظام الخاص بك فإنه يمنع الوصول إلى المواقع المعروفة. يمنع التثبيت غير المصرح به للبرامج غير المرغوب فيها على جهاز الكمبيوتر الخاص بك. هذا الإجراء الوقائي يحمي بشكل فعال من العدوى.

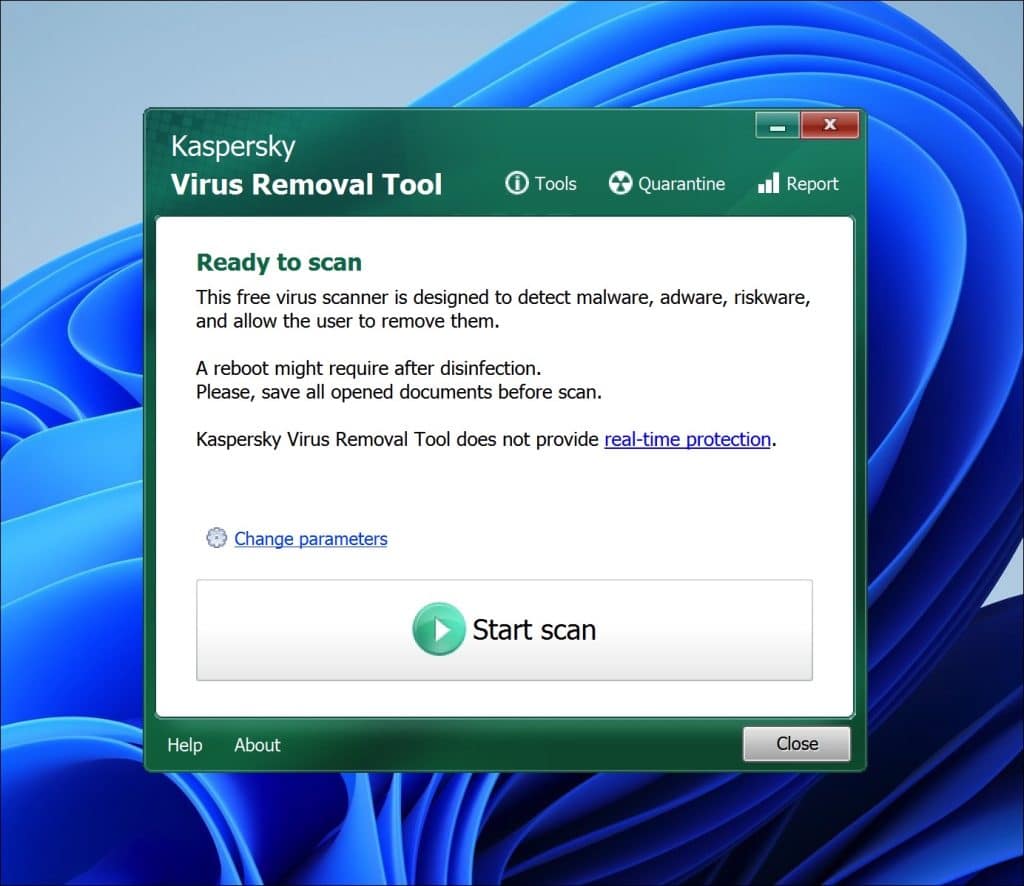

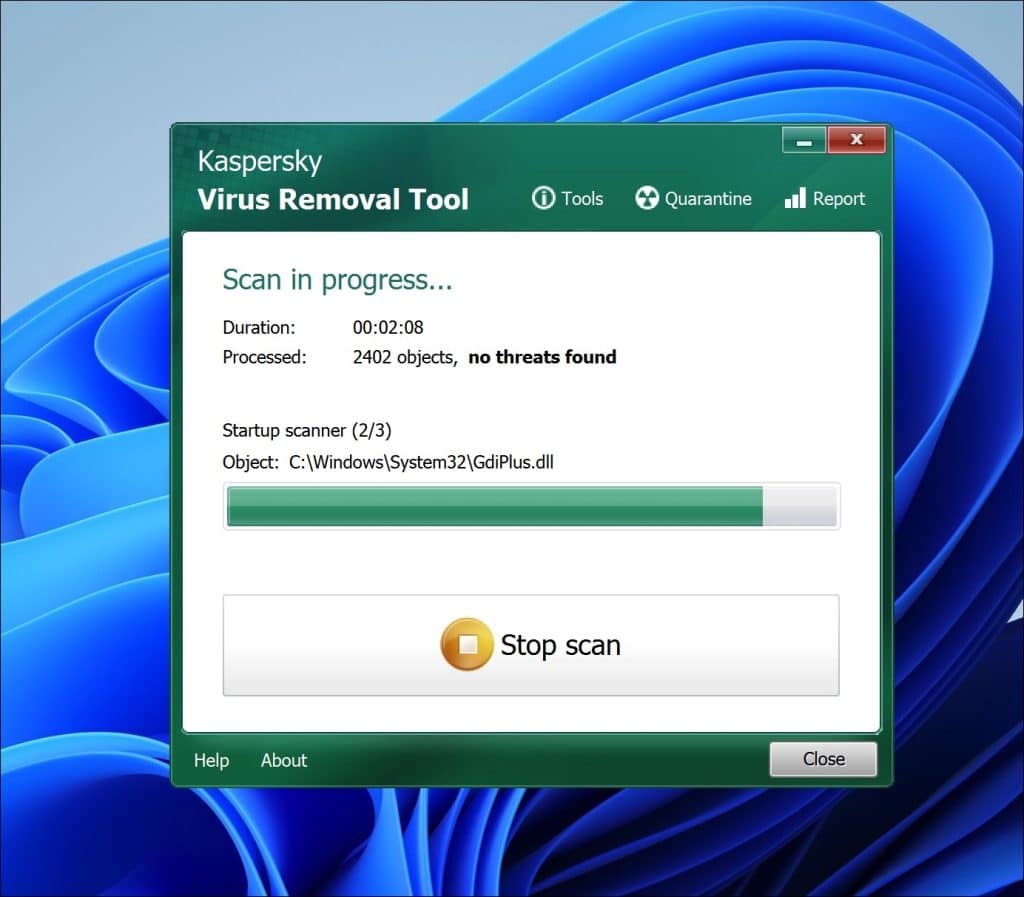

كاسبيرسكي أداة إزالة الفيروسات

أداة إزالة الفيروسات من Kaspersky هي أداة يمكنها مساعدتك scan وإزالة الفيروسات وأحصنة طروادة والديدان وبرامج التجسس وغيرها من البرامج الضارة من جهاز الكمبيوتر الخاص بك. عند استخدام هذه الأداة، فإنها تقوم بإجراء فحص لنظامك للكشف عن أي تهديدات وعزلها.

بعد تنزيل أداة إزالة الفيروسات Kaspersky وتشغيلها، تقوم تلقائيًا بتحديث تعريفات البرامج الضارة الخاصة بها للتأكد من قدرتها على التعرف على التهديدات. يمكنك بعد ذلك بدء النظام scan عن طريق تحديد مناطق في جهاز الكمبيوتر الخاص بك لفحصها أو اختيارها scan الذي يغطي كل جزء من النظام الخاص بك.

بينما scanلتشغيل جهاز الكمبيوتر الخاص بك، تستخدم الأداة خوارزميات الكشف التي طورتها Kaspersky للتعرف على البرامج الضارة والبرامج الضارة الأخرى. إذا تم اكتشاف أي تهديدات، فسيتم عرضها في قائمة تحتوي على معلومات حول طبيعة كل عنصر ومستوى التهديد.

للقضاء على البرامج الضارة، ما عليك سوى اختيار العناصر من القائمة. حدد إجراءً يجب أن تتخذه أداة إزالة الفيروسات Kaspersky — عادةً التطهير (محاولة إزالة البرامج الضارة مع الحفاظ على الملف المصاب سليمًا) أو الحذف (إزالة الملف بالكامل) أو العزل (عزل الملف لمنع إلحاق الضرر بنظامك). توفر أداة إزالة الفيروسات من Kaspersky للمستخدمين إمكانية اختيار خيارات التطهير اليدوي اعتمادًا على شدة الإصابة والتفضيل الشخصي. بمجرد إزالة البرامج الضارة، يوصى بإعادة تشغيل جهاز الكمبيوتر الخاص بك للتأكد من اكتمال عملية التنظيف بالكامل.

حماية استثماراتك في العملات المشفرة

في عالم العملات المشفرة، من الضروري حماية استثماراتك من عمليات الاحتيال والاحتيال. باتباع هذه الخطوات يمكنك حماية الأصول الخاصة بك. ضمان رحلة استثمارية آمنة.

حافظ على محافظك الرقمية آمنة

تعتبر محفظتك الرقمية ضرورية لحماية مقتنياتك، لذا من المهم إعطاء الأولوية لأمنها. اختر المحافظ الموثوقة ذات ميزات الأمان مثل التشفير والمصادقة متعددة العوامل. قم بتحديث برنامج محفظتك بانتظام لتظل محميًا ضد عمليات استغلال المتسللين.

اختر التبادلات القائمة

عند التداول أو الاستثمار في العملات المشفرة، اختر التبادلات ذات السمعة الطيبة. ابحث عن الأنظمة الأساسية التي تتمتع بتاريخ من الموثوقية وبروتوكولات الأمان الصارمة والامتثال التنظيمي. كن حذرًا من التبادلات المعروفة وقم بإجراء بحث شامل قبل التعامل معها.

تفعيل المصادقة الثنائية

قم بتنشيط المصادقة الثنائية (2FA) كلما أمكن ذلك لإضافة طبقة من الأمان إلى معاملات التشفير الخاصة بك. يتطلب المصادقة الثنائية (2FA) منك تأكيد هويتك باستخدام جهاز أو تطبيق، مثل الهاتف المحمول أو تطبيق المصادقة قبل الوصول إلى حساباتك.

تجنب استخدام شبكة Wi-Fi العامة في معاملات العملات المشفرة

من المهم توجيه شبكات Wi Fi العامة عند التعامل مع معاملات العملات المشفرة لأنها قد تكون عرضة للهجمات التي قد تهدد معلوماتك الحساسة. بدلاً من ذلك، اختر الشبكات الخاصة مثل اتصالك المنزلي أو شبكات البيانات الخلوية الموثوقة.

حافظ على تحديث برامجك وبرامج مكافحة الفيروسات

تأكد من تحديث نظام التشغيل وبرامج المحفظة وبرامج مكافحة الفيروسات لديك لتظل محميًا بأحدث تصحيحات الأمان ضد البرامج الضارة والفيروسات. يقوم مجرمو الإنترنت دائمًا بتغيير تكتيكاتهم، لذلك من الضروري تحديث برامجك باستمرار.

إجراء بحث شامل قبل القيام بالاستثمارات

لتقليل مخاطر الوقوع ضحية لعمليات الاحتيال المتعلقة بالعملات المشفرة وحماية استثماراتك، من الضروري البحث عن أي مشروع أو رمز مميز للعملات المشفرة قبل الاستثمار. خذ الوقت الكافي لفهم شرعيتها والمخاطر المحتملة من خلال فحص عوامل مثل فريق المشروع، والورقة البيضاء، ومشاركة المجتمع، والامتثال التنظيمي. يُنصح بالاعتماد على مصادر المعلومات وطلب التوجيه من الخبراء ذوي المعرفة في هذا المجال.

من خلال اتباع هذه الممارسات، يمكنك تقليل المخاطر المرتبطة بعمليات احتيال العملات المشفرة بشكل كبير وحماية استثماراتك القيمة. كن يقظًا وكن على اطلاع وابدأ في رحلة إلى عالم العملات المشفرة.

| حماية استثماراتك في العملات المشفرة | التدابير الرئيسية |

|---|---|

| تأمين محافظك الرقمية | استخدم المحافظ ذات السمعة الطيبة، وقم بتحديث البرامج، وتمكين المصادقة متعددة العوامل. |

| استخدم التبادلات ذات السمعة الطيبة | اختر البورصات ذات الإجراءات الأمنية القوية والامتثال التنظيمي. |

| تمكين المصادقة الثنائية | أضف طبقة إضافية من الأمان لمعاملات التشفير الخاصة بك. |

| تجنب استخدام شبكات Wi-Fi العامة لإجراء معاملات العملات المشفرة | قم بحماية المعلومات الحساسة عن طريق تجنب شبكات Wi-Fi العامة. |

| حافظ على تحديث البرامج وبرامج مكافحة الفيروسات | قم بتحديث برنامجك بانتظام للحصول على أحدث تصحيحات الأمان. |

| قم بإجراء بحث شامل قبل الاستثمار | فهم الشرعية والمخاطر المحتملة للمشروع أو الرمز المميز. |

فهم طبيعة عمليات الاحتيال المتعلقة بالعملات المشفرة

لم يُحدث صعود العملات المشفرة تغييرات كبيرة، ولكنه أدخل أيضًا مخاطر وتحديات جديدة. من الضروري فهم كيفية عمل عمليات الاحتيال المتعلقة بالعملات المشفرة لحماية استثماراتك وحماية نفسك من المخططات. تستفيد عمليات الاحتيال المتعلقة بالعملات المشفرة من السمات المميزة للعملات المشفرة بما في ذلك؛

- مخاوف الخصوصية؛ إن إخفاء الهوية الذي توفره العملات المشفرة يجعلها جذابة للمحتالين الذين يمكنهم إخفاء هوياتهم داخل شبكات blockchain.

- عدم رجعة المعاملة؛ بمجرد التحقق من صحة معاملة العملة المشفرة على blockchain، يصبح من المستحيل تقريبًا عكسها، مما يترك للضحايا خيارات في حالة الاحتيال.

- غياب التنظيم؛ إن الطبيعة اللامركزية للعملات المشفرة تعني عدم وجود سلطة مركزية تحكم المعاملات مما يؤدي إلى نقص الرقابة وزيادة التعرض لعمليات الاحتيال.

- التعقيد في التكنولوجيا؛ يمكن أن تكون الجوانب التقنية المعقدة للعملات المشفرة مثل المفاتيح والمحافظ الرقمية محيرة ومرهقة للأفراد مما يجعلهم أكثر عرضة للأنشطة الاحتيالية.

- الفرص المربحة؛ في حين أن إمكانية تحقيق عوائد تجتذب المستثمرين، إلا أنها تجتذب أيضًا المحتالين الذين يستغلون هذه الرغبة في تحقيق مكاسب مالية.

- التوسع السريع في الصناعة. توفر وتيرة النمو السريعة في قطاع العملات المشفرة للمحتالين فرصًا لاستهداف المستثمرين المطمئنين.

من خلال التعرف على هذه الجوانب، يمكنك التعرف بشكل فعال على العلامات التحذيرية والبقاء يقظًا وحماية نفسك من الوقوع ضحية لعمليات الاحتيال المتعلقة بالعملات المشفرة.

"يحتاج المستثمرون إلى أن يكونوا على دراية بالمخاطر المرتبطة بالعملات المشفرة وأن يثقفوا أنفسهم حول المخاطر المحتملة لعمليات الاحتيال المتعلقة بالعملات المشفرة. إن الوعي واليقظة هما المفتاح لحماية استثماراتك في هذه الصناعة سريعة التطور. – خبير التشفير

خصائص عمليات احتيال العملات المشفرة

| الخصائص | الوصف |

|---|---|

| مخاطر الخصوصية | يستفيد المحتالون من عدم الكشف عن هويتهم في العملات المشفرة لإخفاء هوياتهم وتنفيذ أنشطة احتيالية. |

| عدم رجعة المعاملات | بمجرد تأكيد معاملة العملة المشفرة، لا يمكن التراجع عنها، مما لا يترك للضحايا سوى القليل من الموارد. |

| عدم وجود تنظيم | الطبيعة اللامركزية للعملات المشفرة تعني عدم وجود سلطة مركزية لتنظيم المعاملات، مما يجعلها عرضة لعمليات الاحتيال. |

| التعقيد التكنولوجي | يمكن أن تكون الجوانب الفنية للعملات المشفرة، مثل المفاتيح الخاصة والمحافظ الرقمية، مربكة ومستغلة من قبل المحتالين. |

| إمكانية تحقيق أرباح عالية | يقوم المحتالون بإغراء الضحايا بوعود بتحقيق عوائد كبيرة على الاستثمارات، مما يزيد من جاذبية المكاسب المالية. |

| النمو السريع للصناعة | توفر الطبيعة السريعة لصناعة العملات المشفرة للمحتالين فرصًا كبيرة لاستغلال المستثمرين المطمئنين. |

يعد فهم طبيعة عمليات الاحتيال المتعلقة بالعملات المشفرة أمرًا ضروريًا لأي شخص مشارك في سوق العملات المشفرة. من خلال البقاء على اطلاع واعتماد نهج حذر، يمكنك حماية استثماراتك والتنقل في مشهد العملات المشفرة بشكل آمن.

يتعرض المستثمرون الأفراد وسوق العملات المشفرة ككل لضربة من المتآمرين. وعندما تنجح هذه الحيل فإنها تتسبب في خسائر مالية كبيرة للضحايا. إنهم يلحقون ضررًا أكبر بالثقة في المولا الافتراضية، ويضعون أيضًا وصمة عار على المساعي المشروعة. يضطر المنظمون إلى تكثيف جهودهم ردًا على عمليات الاحتيال واسعة النطاق.

السقوط المالي

تأخذ عمليات الاحتيال المتعلقة بالعملات المشفرة كل شيء منك ماليًا. هؤلاء المحتالون قادرون على إقناع المغفلين الفقراء بمنحهم أموالهم التي حصلوا عليها بشق الأنفس أو العملات المشفرة الأخرى ذات القيمة. يمكنك توديع مدخراتك بمجرد وقوعك في الفخ.

الثقة المفقودة في النظام

إن أخذ أموال الناس منهم سيؤدي إلى شيء واحد: عدم الثقة. من المستحيل أن يعيد شخص ما ثقته في شيء جعله قذرًا. بمجرد تعرض شخص ما للاحتيال، سيخبر من سيستمع إليه أيضًا. هذه الكلمات الشفهية السلبية ستصيب أي شخص يفكر في الاستثمار في هذه العملات الرقمية.

المشاريع المشروعة تتعرض للضرب

على الرغم من أنه ليس كل العملات المشفرة تحاول سرقة مستثمريها، إلا أنه لا يزال من الممكن تشويه السمعة عندما تبدأ عمليات الاحتيال في الظهور. نظرًا لأن المحتالين يعرفون مدى الضجيج المحيط بالمشاريع الحقيقية، فإنهم يستغلون أوجه التشابه بين العلامات التجارية أو الوعود الكاذبة لخداع الأشخاص ودفعهم. ثم تقع المشاريع الحقيقية في موجة من الشك وتكافح من أجل السباحة.

الاستجابة التنظيمية

من الأفضل أن تعتقد أن المنظمين ليسوا سعداء بهذا أيضًا؛ يجعلها تبدو سيئة! مع ظهور العديد من الحوادث كل يوم، تحتاج الوكالات التي تم إنشاؤها لحمايتنا إلى القيام بعملها الآن أكثر من أي وقت مضى. سوف يبذلون قصارى جهدهم في تنفيذ اللوائح التي تمنع عمليات الاحتيال مثل هذه في مساراتهم.

لكي تتغير الأمور المتعلقة بعمليات الاحتيال في العملات المشفرة، ستلعب اليقظة دورًا رئيسيًا هنا. إذا كنت تعتقد أنك تتعرض للخداع من قبل شخص يريد أموالك ولكنه لا يقدم أي منتج في المقابل، فاتصل بالسلطات. ومن منظور آخر، يحتاج أعضاء الصناعة إلى التعاون وخلق شعور بالشفافية لإبقاء العملاء سعداء. يجب أن يكون التعليم على رأس قائمة الأولويات بالتأكيد.

الأسئلة الشائعة

ما هي عملية احتيال التشفير على موقع Goclothesgo.com؟

إن عملية احتيال العملات المشفرة على موقع Goclothesgo.com هي حيلة تستهدف الأفراد المطمئنين الذين يستثمرون في سوق العملات المشفرة. من الضروري أن تظل على اطلاع بشأن عملية الاحتيال هذه وأن تتخذ التدابير اللازمة لحماية استثماراتك.

ما هي بعض أنواع عمليات الاحتيال المتعلقة بالعملات المشفرة؟

تشمل الأنواع الشائعة المختلفة من عمليات احتيال العملات المشفرة عمليات الاحتيال الاستثماري، ومخططات التصيد الاحتيالي، وخدع الترقية، وخداع مبادلة بطاقة SIM، وعمليات تبادل العملات المشفرة والمحافظ المزيفة. يعد فهم عمليات الاحتيال هذه أمرًا حيويًا لحماية أصولك.

ما هي المخاطر التي تأتي مع الاستثمار في العملات المشفرة؟

يحمل الاستثمار في العملات المشفرة مخاطر بسبب افتقار الصناعة إلى التنظيم والتعقيدات التكنولوجية والتوسع السريع. إن الوعي بهذه المخاطر واتخاذ الاحتياطات اللازمة عند الدخول في الاستثمارات أمر ضروري.

ما هي العلامات التي يجب علي الانتباه إليها للتعرف على عمليات الاحتيال المتعلقة بالعملات المشفرة؟

تشمل العلامات التي تشير إلى عمليات احتيال العملات المشفرة طلبات الدفع حصريًا بالعملات المشفرة، والوعود بالعائدات المضمونة التي تمزج نصائح الاستثمار مع طلبات تفاعلات المواعدة عبر الإنترنت، ومفاتيح الوصول إلى العملات المشفرة، وتلقي النصوص أو رسائل البريد الإلكتروني المشبوهة التي تنتحل صفة مؤسسات حسنة السمعة.

كيف يمكنني الإبلاغ عن عملية احتيال مشتبه بها إذا كنت متأثرًا بها؟

في هذه الحالة، من الضروري إبلاغ السلطات مثل لجنة التجارة الفيدرالية، أو لجنة الأوراق المالية والبورصات، أو لجنة تداول السلع الآجلة، أو مركز شكاوى جرائم الإنترنت.

ما هي بعض الممارسات الموصى بها لتجنب عمليات الاحتيال المتعلقة بالعملات المشفرة؟

للابتعاد عن عمليات الاحتيال المتعلقة بالعملات المشفرة، يجب على المستثمرين الامتناع عن الرد على الاتصالات، والتحقق من الروابط والمرفقات قبل النقر عليها، والاحتفاظ بحسابات منفصلة، والإبلاغ عن أي نشاط غير عادي، واختيار الشركات ذات السمعة الطيبة، والبحث عن "https" في عناوين URL لمواقع الويب.

كيف يمكنني حماية استثماراتي في العملة المشفرة؟

تتضمن حماية استثماراتك في العملات المشفرة تأمين محفظتك باستخدام التبادلات الموثوقة، مما يتيح المصادقة الثنائية، وتجنب شبكات Wi-Fi العامة للمعاملات التي تتضمن العملات المشفرة، مع الحفاظ على تحديث البرامج وبرامج مكافحة الفيروسات بانتظام وإجراء بحث شامل قبل القيام بأي استثمارات.

ما هي العوامل التي تساهم في طبيعة عمليات الاحتيال المتعلقة بالعملات المشفرة؟

تتشكل خصائص عمليات الاحتيال المتعلقة بالعملات المشفرة من خلال عوامل مثل نقاط الضعف في الخصوصية، والمعاملات التي لا رجعة فيها، ونقص الرقابة، والتعقيدات التكنولوجية، وإمكانية تحقيق أرباح عالية والنمو السريع للصناعة.

ما هو تأثير عمليات الاحتيال المتعلقة بالعملات المشفرة؟

تؤثر عمليات الاحتيال المتعلقة بالعملات المشفرة على كل من المستثمرين الأفراد وسوق العملات المشفرة بشكل عام.

يمكن أن تؤدي عمليات الاحتيال المتعلقة بالعملات المشفرة إلى خسائر للمتضررين من انخفاض الثقة داخل سوق العملات المشفرة، مما يضر بسمعة المشاريع المشروعة وزيادة الرقابة التنظيمية.

ما الخطوات التي يمكنني اتخاذها لمعرفة المزيد عن عمليات الاحتيال المتعلقة بالعملات المشفرة ومساعدة الآخرين على فعل الشيء نفسه؟

يمكن أن يتضمن التعرف على عمليات احتيال العملات المشفرة وتثقيف الآخرين زيادة الوعي وتبادل الخبرات والدعوة إلى قوانين مكافحة الاحتيال وتعزيز استراتيجيات الاستثمار الآمن.

كيف يمكنني حماية استثماراتي من مخططات مثل عملية احتيال العملات المشفرة على موقع Goclothesgo.com؟

تتضمن حماية استثماراتك من عمليات الاحتيال، مثل Goclothesgo.com، البقاء على اطلاع وتثقيف حول أساليب الاحتيال وتحديد العلامات التحذيرية التي تبلغ عن أي نشاط وتنفيذ تدابير الحماية.

شكرا لقرائتك!