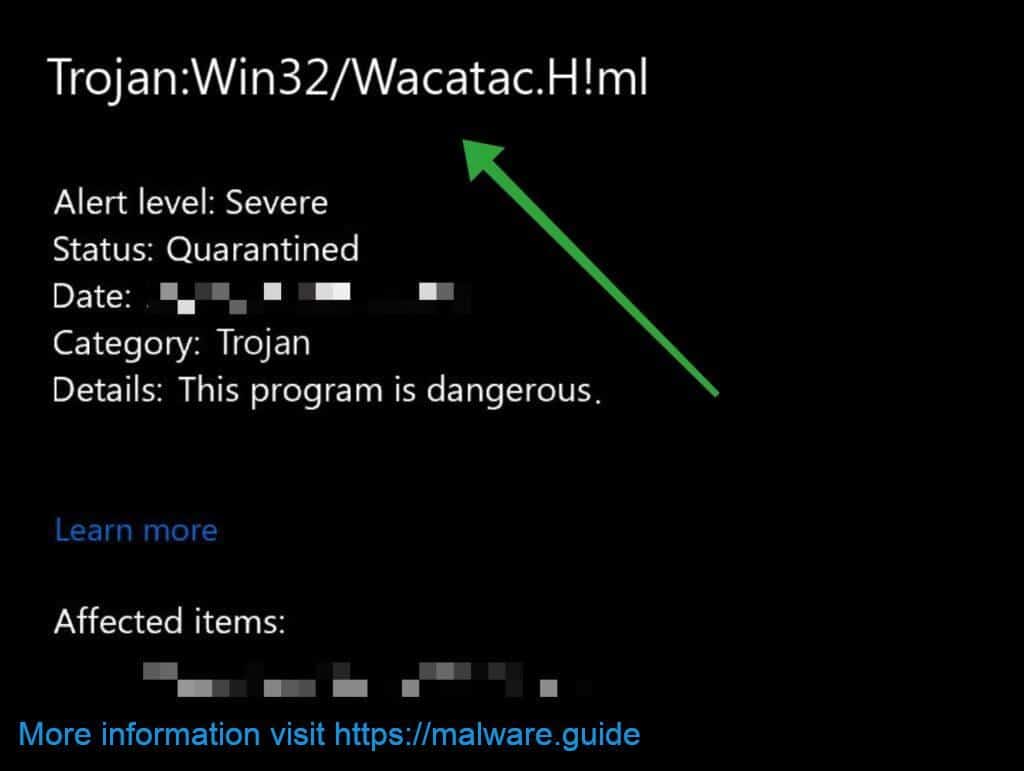

كيفية إزالة Trojan:Win32/Wacatac.H!ml؟ Trojan:Win32/Wacatac.H!ml هو ملف من الفيروسات التي تصيب أجهزة الكمبيوتر. Trojan:Win32/Wacatac.H!ml هو عبارة عن جهاز كمبيوتر قادر على استعادة البيانات الشخصية أو محاولة معالجة جهاز الكمبيوتر الخاص به حتى يتمكن قراصنة المعلومات من الوصول إليه.

إذا كان برنامج مكافحة الفيروسات الخاص بك يعرض إخطارًا بشأن Trojan:Win32/Wacatac.H!ml، فهذا يعني أن هناك أرشيفات خاصة به. سيتم حذف هذه الملفات المرتبطة بـ Trojan:Win32/Wacatac.H!ml. لسوء الحظ، يقوم برنامج مكافحة الفيروسات الموجود في القائمة فقط بإزالة بقايا Trojan:Win32/Wacatac.H!ml جزئيًا.

فيروس Trojan:Win32/Wacatac.H!ml هو برنامج خبيث مصمم لإصابة جهاز الكمبيوتر أو النظام الأحمر، أو حذف البيانات، أو تعطيلها، أو سرقة البيانات. يمكنك نشر جهاز كمبيوتر آخر ويؤثر أيضًا على الأماكن الحمراء. يمكن أن تنتشر معلومات الفيروسات عبر عمليات التنزيل ووسائط التخزين الخارجية، مثل وحدات USB، بما في ذلك ملحقات البريد الإلكتروني. لقد أصبحت هذه المحتويات الضارة أكثر تطورًا مع مرور السنين، مما يجعل من الصعب على كل مستخدم اكتشاف وحماية أنظمته أمام الهجمات. يمكن للفيروسات المعلوماتية المختلفة، كل واحد بخصائصه وقدراته، أن يكون لها عواقب وخيمة على أي جهاز أو نظام مصاب.

يجب على المستخدمين فهم المخاطر المرتبطة بمعلومات الفيروسات واتخاذ الإجراءات اللازمة لحماية بياناتهم من هذه البيانات المتطفلة الخبيثة.

يعد الفيروس المعلوماتي من أكثر البرامج الضارة المصممة لإصابة الأجهزة أو حذف البيانات أو العمليات المتقطعة. يمكن لفيروسات المعلومات أن تنتشر عبر الشبكات والوسائط الخارجية (مثل وحدات USB). ويمكن أيضًا إرسال ملفات تعريف الارتباط الإضافية للبريد الإلكتروني. قد تتضمن بعض الفيروسات النسخ التلقائي وإصابة أجهزة كمبيوتر أخرى دون تفاعل بشري. يوجد الكثير من أنواع الفيروسات المعلوماتية وغيرها من البرامج الضارة، مثل الفيروسات الخبيثة وأحصنة طروادة وغيرها من أشكال البرامج الضارة. لقد تم تصميمها خصيصًا لتعطيل الأنظمة ومعلوماتها أو سرقة المعلومات أو تصحيح البيانات. يمكن أن تنتشر الفيروسات والبرامج الضارة الأخرى عبر الأرشيفات ومواقع الويب المصابة، وملحقات البريد الإلكتروني، وأشكال التشفير الأخرى القابلة للتنفيذ.

يمكن لبرامج معلومات الفيروسات أن تنشر بطرق مختلفة، اعتمادًا على نوع الفيروس وتكوين أمان الجهاز الذي يصيبه. يتم نشر جزء كبير من البرامج الضارة عبر البريد الإلكتروني ومواقع الويب وملفات الأرشيف الأخرى. تعد الأرشيفات الملحقة بالبريد الإلكتروني بمثابة شكل معتاد من أشكال نشر الفيروسات المعلوماتية. يمكنك إرسال أرشيف ملحق أو مغطى بالرسالة الخاصة. إذا كان ملحق البريد الإلكتروني مصابًا، فيمكنك إصابة الجهاز الذي يقف أمامه وأي جهاز آخر أثناء نسخ الملحق المصاب. يمكن أيضًا أن تنتشر فيروسات المعلومات عبر مواقع الويب التي تسمح بالبرامج الضارة، مثل مواقع الشبكات الاجتماعية التي توزع مقاطع الفيديو والصور والمحتوى الزائف الآخر. يمكن أيضًا لمواقع الويب أن تمنع الكود الضار الذي يمكن أن يصيب جهازًا إذا قام المستخدم بالنقر فوقه أو زيارة الموقع.

تعتمد سلسلة العدوى على نوع الفيروس الذي أصاب الجهاز. تتضمن السطور العامة للعدوى ما يلي:

- جهاز كمبيوتر يعمل بفترة زمنية أطول من المعتاد

- عدد كبير من البيانات التي ترسلها أو تتلقاها

- كمبيوتر يستخدم الذاكرة أو المعالج بشكل مفرط

- رقم كبير للإعلانات الطارئة

- جهاز يقوم بتشغيل البرامج تلقائيًا عندما لا يكون قيد الاستخدام

- عدد كبير من البيانات التي يتم تحميلها على جهاز كمبيوتر

يمكن أن تشير هذه السطور إلى أن الكمبيوتر مصاب بفيروس Trojan:Win32/Wacatac.H!ml. يمكن للمستخدمين أن يتساءلوا هscanابحث عن الجهاز بحثًا عن الفيروسات إذا كان الكمبيوتر يختبر إحدى هذه القواعد. يمكن أن يساعد برنامج مكافحة الفيروسات في التعرف على الفيروسات والبرامج الضارة الأخرى على الجهاز. من المهم التأكد من أن هذه الماسحات الضوئية ليست دائمًا دقيقة تمامًا، حتى يتعين على المستخدمين اتخاذ بعض الإجراءات لتأكيد النتائج. يمكن للمستخدمين اتخاذ الإجراءات اللازمة لتنظيف الجهاز في حالة إصابة جهاز الكمبيوتر بفيروس معلوماتي.

يمكن أن يكون لمعلومات الفيروسات نطاق واسع من التأثيرات على جهاز الكمبيوتر وفي بيانات المستخدم. يمكنك إيقاف العمليات أو حذف البيانات أو استخدام جهاز كمبيوتر. يمكن أيضًا لبعض الفيروسات المعلوماتية الانتشار على أجهزة الكمبيوتر والشبكات الأخرى، مما يؤدي إلى إصابة العديد من الأجهزة في نفس الوقت. قد يكون هذا النوع من الفيروسات خطيرًا جدًا ويصعب إزالته. في بعض الحالات، قد يكون من الضروري الحصول على أجهزة جديدة أو استعادة البيانات من نسخة آمنة لإزالة فيروس Trojan:Win32/Wacatac.H!ml بالكامل. مخاطر الفيروسات المعلوماتية كثيرة، ويتعين على المستخدمين اتخاذ إجراءات لحماية أجهزتهم من العدوى.

يعد اكتشاف فيروس Trojan:Win32/Wacatac.H!ml عملية صعبة. يتعين على المستخدمين اكتشاف أجهزتهم بانتظام بحثًا عن الفيروسات، مما قد يجعل من الصعب اكتشاف العدوى أثناء إنتاجها. يمكن للمستخدمين استكشاف أجهزتهم باستخدام برنامج مكافحة الفيروسات لمعرفة ما إذا كان لديهم أي فيروس آخر. اتبع التعليمات التالية.

كيفية حذف Trojan:Win32/Wacatac.H!ml

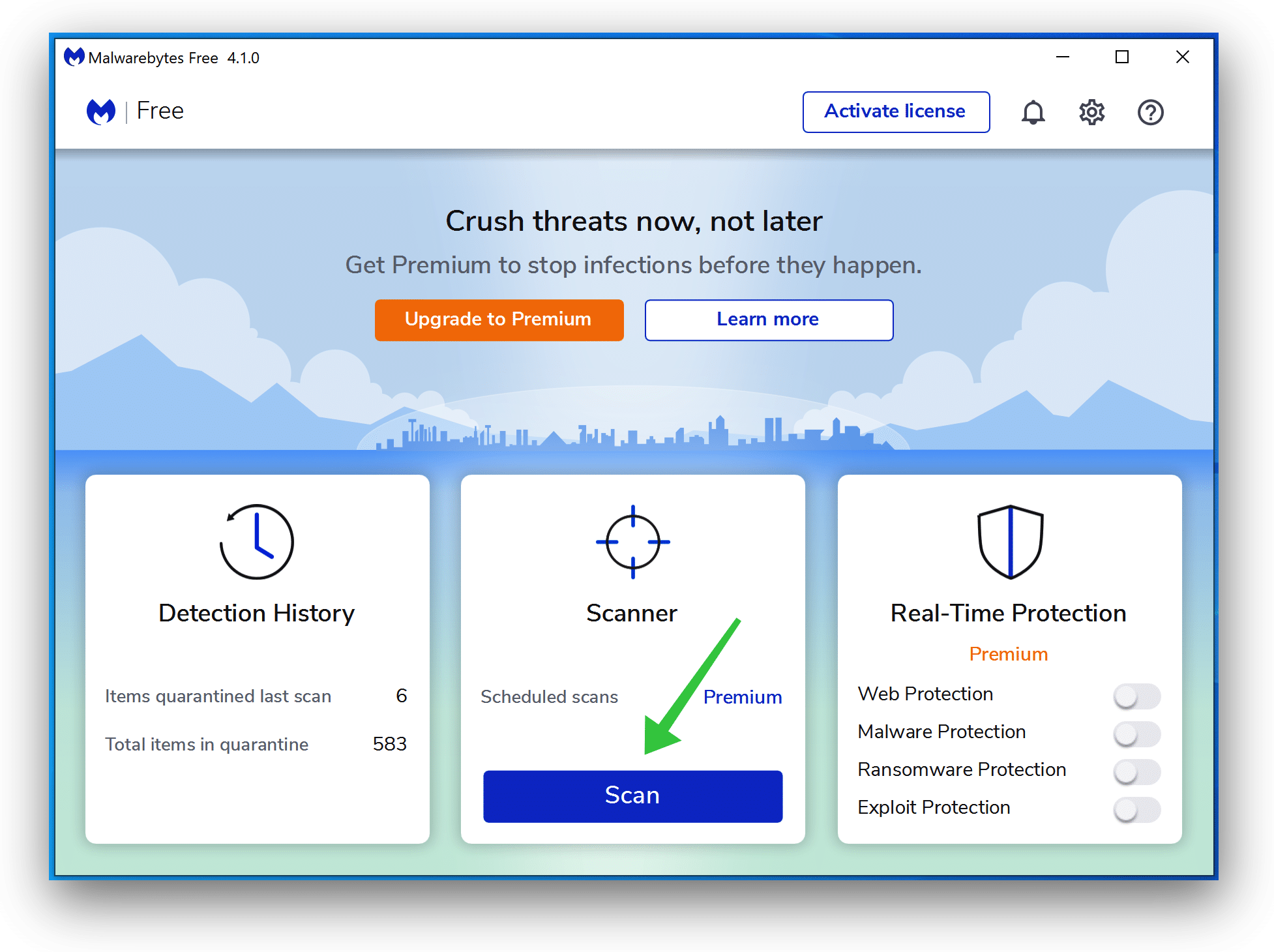

Malwarebytes anti-malware هو أداة أساسية لمكافحة البرامج الضارة. يمكن أن تقوم Malwarebytes بإزالة الكثير من أنواع البرامج الضارة Trojan:Win32/Wacatac.H!ml التي ستستمر البرامج الأخرى في التحرك بشكل متكرر. البرامج الضارة لا شيء على الإطلاق. في وقت إزالة جهاز كمبيوتر مصاب، تظل البرامج الضارة خالية من البرامج الضارة، ونوصي باستخدام أداة أساسية في مكافحة البرامج الضارة.

قم بتثبيت Malwarebytesواتبع التعليمات التي تظهر على الشاشة.

انقر فوق Escanوسدادة للأذن لبدء الأمم المتحدة هscaneo دي البرمجيات الخبيثة.

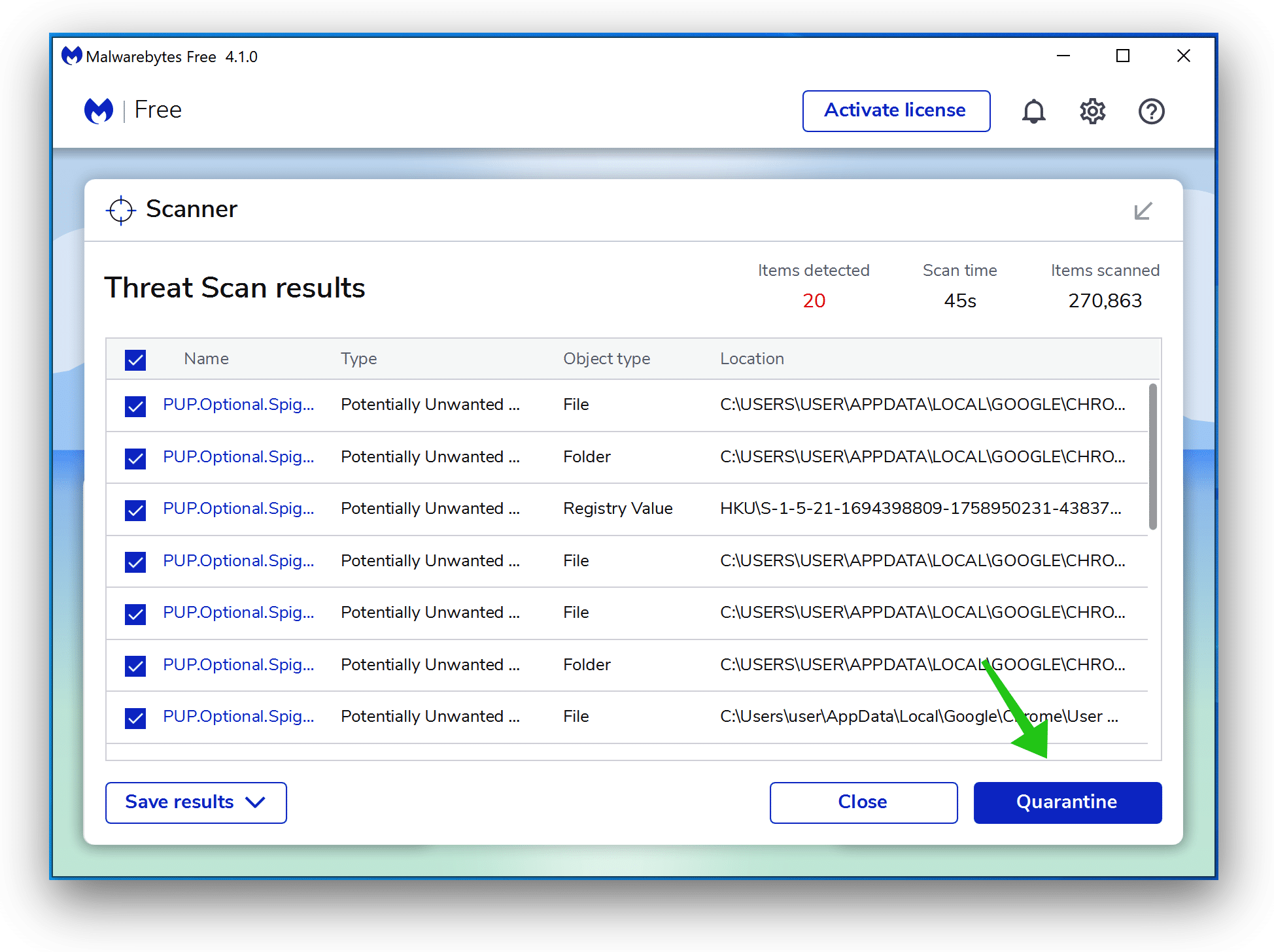

نأمل أن تنتهي من تحليل Malwarebytes. بمجرد الانتهاء من ذلك، قم بمراجعة اكتشافات برامج الإعلانات المتسللة Trojan:Win32/Wacatac.H!ml.

انقر فوق Cuarentena للمتابعة.

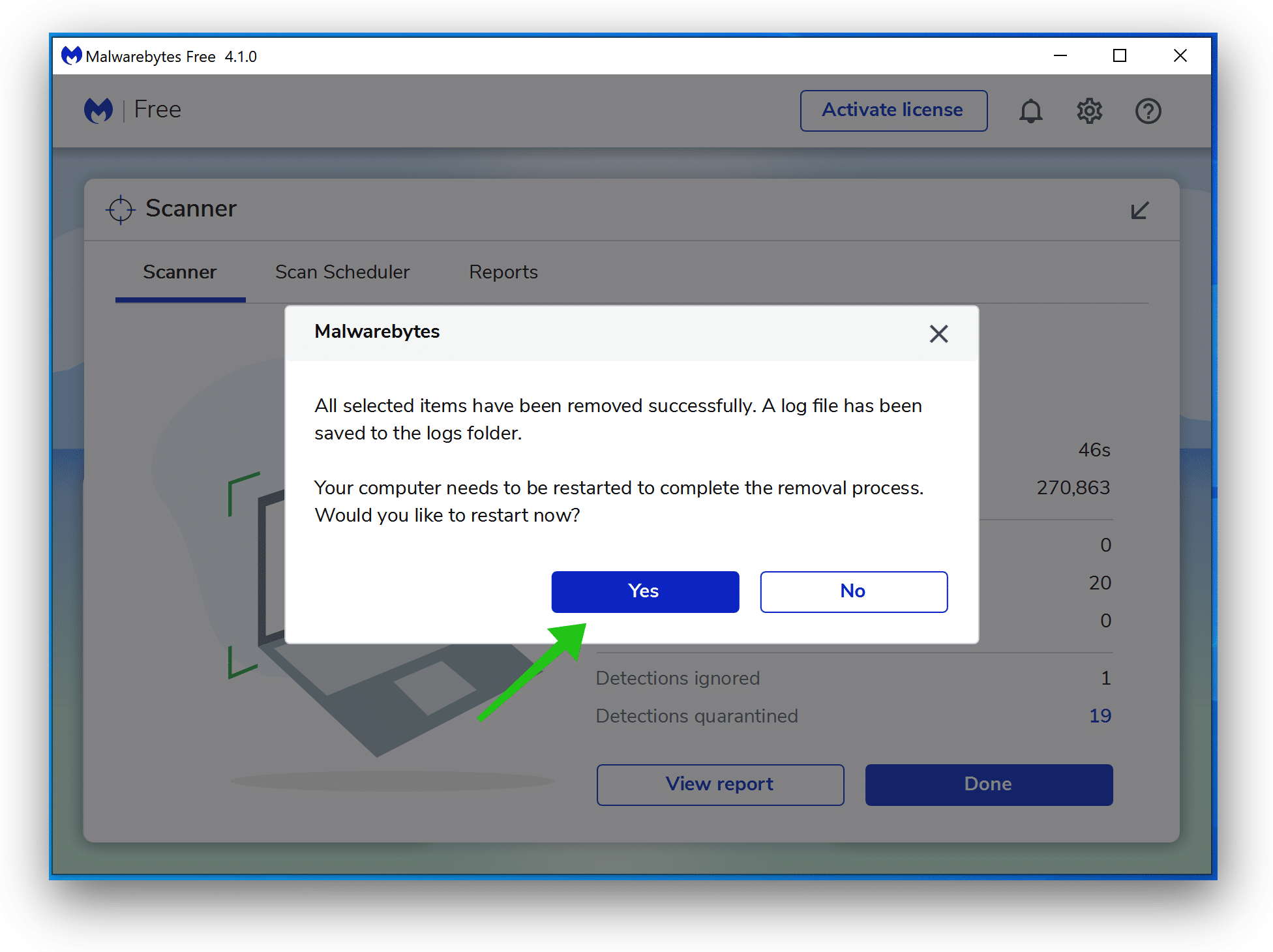

اعادة التشغيل Windows بعد أن يتم نقل جميع اكتشافات برامج الإعلانات المتسللة إلى الوقت الحالي.

تواصل مع سيغوينتي باسو.

قم بإزالة البرنامج الذي لا تريده مع Sophos HitmanPRO

في هذه الخطوة الثانية لإزالة البرامج الضارة، نبدأ خطوة ثانيةscanللتأكد من عدم الحاجة إلى استعادة البرامج الضارة على جهاز الكمبيوتر الخاص بك. HitmanPRO هو واحد سحابة اسكانر كيو هscanكل الملفات النشطة للبحث عن الأنشطة الضارة على جهاز الكمبيوتر الخاص بك وإرسالها إلى قاعدة بيانات Sophos سحابة للكشف عن ذلك. في نسخة Sophos الجديدة، يعد برنامج مكافحة الفيروسات Bitdefender بمثابة برنامج مكافحة الفيروسات Kaspersky escanهذا هو الملف الذي يبحث عن الأنشطة الضارة.

عند تنزيل HitmanPRO، قم بتثبيت HitmanPro 32 بت أو HitmanPRO x64. يتم حفظ التنزيلات على سجادة التنزيل الخاصة بجهازك.

استخدم HitmanPRO لبدء التثبيت والتشغيلscaneo.

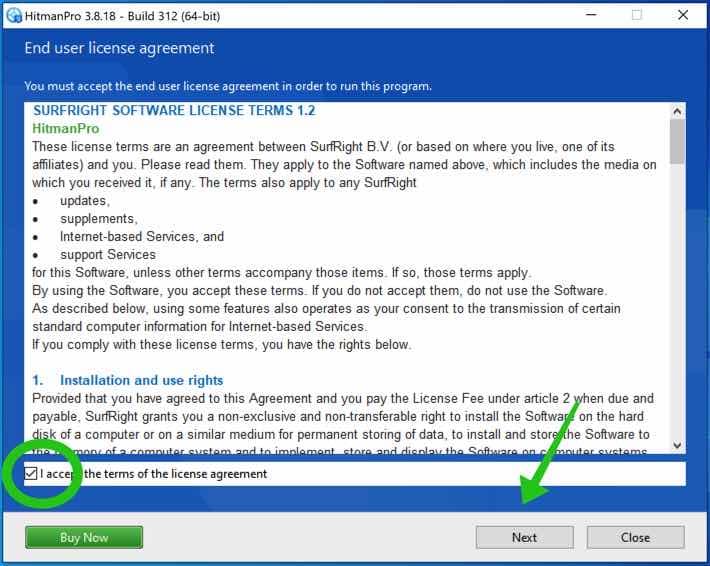

اقبل حصولك على ترخيص Sophos HitmanPRO للاستمرار. احصل على ترخيص الترخيص، ثم قم بتمييز الصندوق وانقر فوق "متابعة".

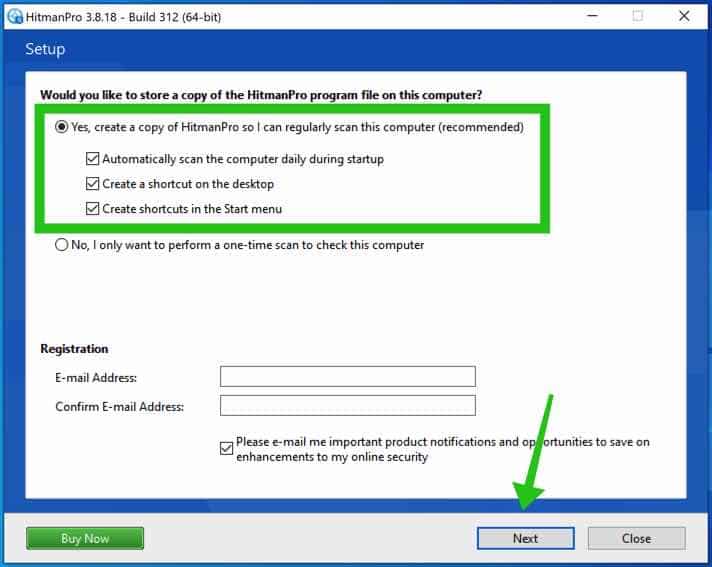

انقر فوق الزر Siguiente لمواصلة تثبيت Sophos HitmanPRO. تأكد من إنشاء نسخة من HitmanPRO لهscanإيوس النظامي.

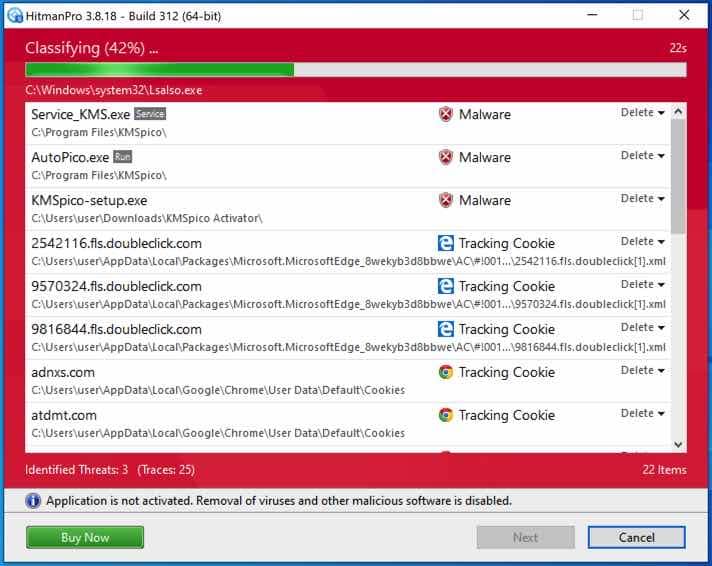

HitmanPRO comienza يخدع الأمم المتحدةscaneo، espere los resultados del escanمكافحة الفيروسات eo.

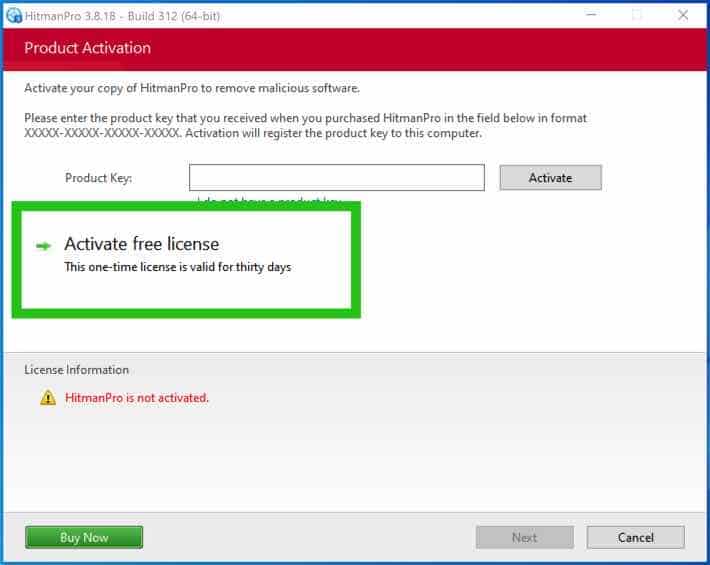

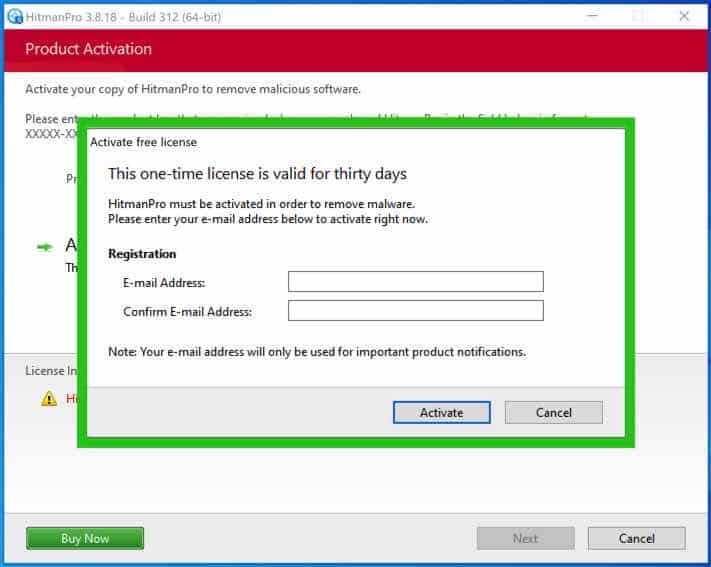

نهائي Cuando el escaneo، انقر فوق "متابعة" وقم بتنشيط الترخيص المجاني لـ HitmanPRO. انقر فوق تنشيط الترخيص مجانًا.

قدم لك البريد الإلكتروني للحصول على ترخيص مجاني لمدة ثلاثة أيام من Sophos HitmanPRO. انقر فوق التنشيط.

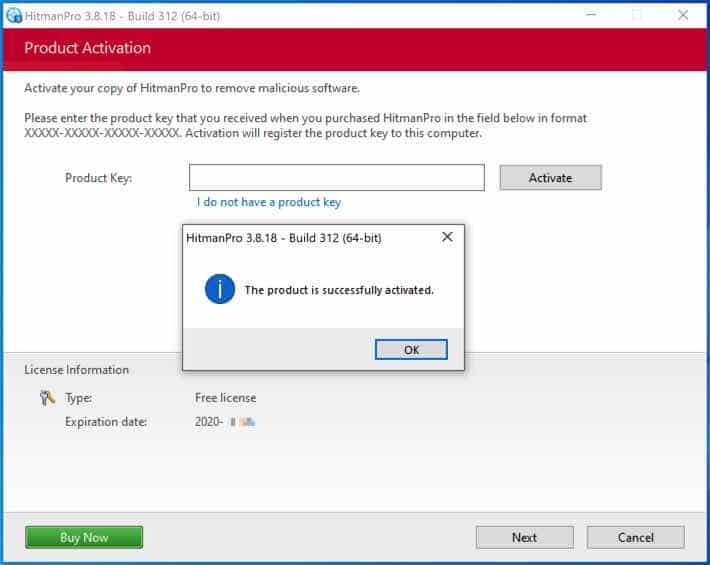

تم تفعيل ترخيص HitmanPRO المجاني بشكل صحيح.

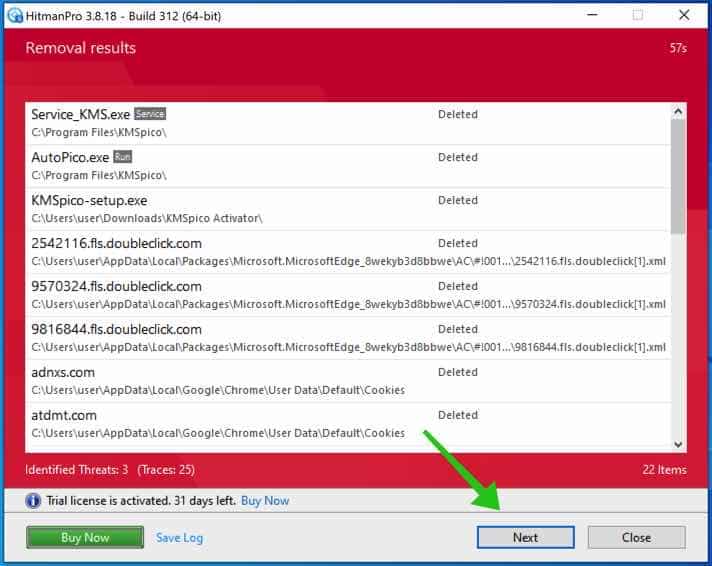

يتم عرض نتائج إزالة البرامج الضارة. انقر فوق "متابعة" للمتابعة.

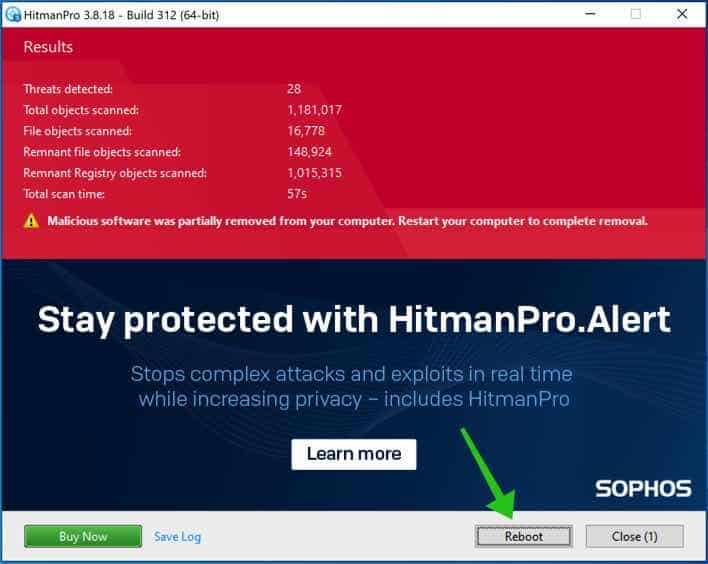

تم حذف البرنامج الضار جزئيًا من جهازك. استعيدي المعدات لإكمال عملية الإزالة.

قم بتمييز هذه الصفحة عند إعادة تشغيل جهاز الكمبيوتر الخاص بك.

كيفية منع فيروس Trojan:Win32/Wacatac.H!ml؟

أفضل طريقة لمنع فيروس Trojan:Win32/Wacatac.H!ml هي تثبيت برنامج مكافحة فيروسات على كل جهاز، على سبيل المثال التقيم. ومن المهم أيضًا الحفاظ على جميع الأجهزة المتصلة ذات يوم باللون الأحمر مع أحدث أجزاء البرامج وتحديثات الأمان. يجب على المستخدمين أيضًا تجنب الضغط على مرفقات رسائل البريد الإلكتروني للتحويلات غير المزعجة، أو تنزيل أرشيفات مواقع الويب غير المحظورة، أو زيارة مواقع الويب المعروفة لتوزيع الفيروسات أو البرامج الضارة.

يجب على المستخدمين أيضًا تجنب فتح ملفات البريد الإلكتروني الإضافية حتى لا يتوقعوا ذلك. إذا كنت ترغب في إضافة ملف أو ملف ملحق، فيجب أن يكون ذلك ممكنًاscanاحصل على برنامج مكافحة الفيروسات قبل فتحه. يجب على المستخدمين أيضًا الحذر من الأجهزة المتصلة بهم والوسائط الإضافية التي تستخدمها لنقل البيانات بين الأجهزة. من المهم أن ندرك أن جميع الأجهزة محصنة ضد الفيروسات بنسبة 100%. بما في ذلك الأجهزة التي تحتوي على برامج مكافحة الفيروسات المثبتة، فقد تصاب بفيروسات معلوماتية.

يمكن للمستخدمين اتباع بعض الممارسات الجيدة لحماية الفيروسات المعلوماتية. يتضمن ذلك العناصر التالية:

- قم بصيانة جميع الأجهزة طوال اليوم باستخدام آخر تحديثات البرامج.

- استخدم برنامج مكافحة الفيروسات في جميع الأجهزة.

- Escanإليك جميع المرفقات والأرشيفات وملحقات البريد الإلكتروني قبل فتحها.

- تجنب الضغط على زر إضافة التحويلات غير المرغوب فيها.

- تجنب تنزيل أرشيفات المواقع غير المرغوب فيها.

- منع زوار مواقع الويب من خلال توزيع الفيروسات أو البرامج الضارة.

- كن حذرًا مع الأجهزة المتصلة باللون الأحمر.

- كن محميًا بالوسائط الخارجية التي تستخدم لنقل البيانات بين الأجهزة.

- قم بفحص أجهزتك بانتظام أثناء البحث عن الفيروسات.

أتمنى أن يكون هذا هو عونك. شكرا للتعلم.