TikTok injecta codi a pàgines web de tercers quan un usuari obre una pàgina del navegador a l'aplicació TikTok. Aquest codi podria servir com a keylogger, entre altres coses. Segons el mitjà social, el codi en qüestió només s'utilitza amb finalitats de desenvolupament.

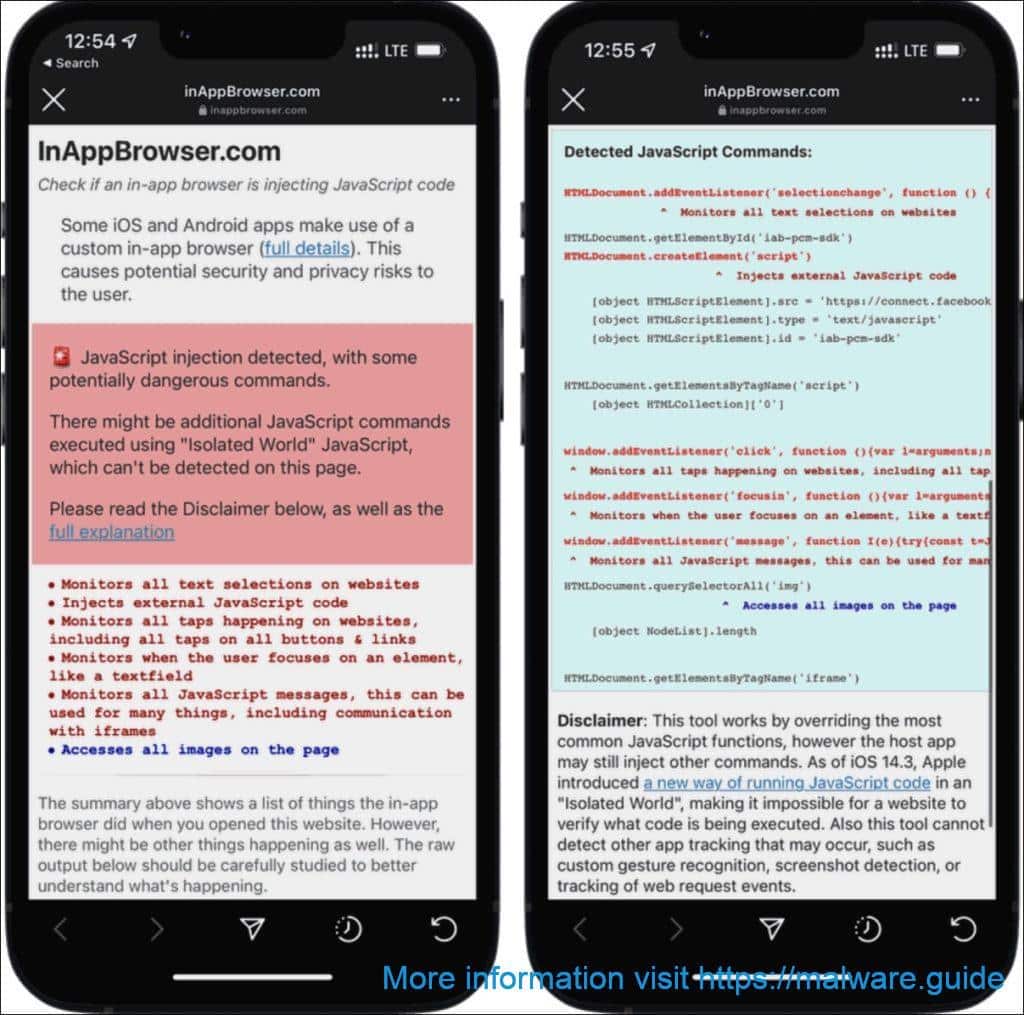

El desenvolupador i investigador de seguretat Felix Krause va trobar que quan un usuari obre un enllaç a la versió iOS de TikTok, s'obre un navegador dins de l'aplicació on el mitjà social pot injectar codi JavaScript. Això permetria registrar les dades introduïdes amb el teclat, incloses les contrasenyes, la informació de pagament i altres dades. No va investigar si aquest és també el cas de la versió d'Android de l'aplicació.

TikTok confirma a Forbes que el codi JavaScript està realment present, però que els missatges sobre un suposat keylogger són enganyosos. Es diu que el polèmic fragment de codi és una part no utilitzada d'un SDK de tercers. "Com altres plataformes, també fem servir un navegador dins de l'aplicació per oferir una experiència d'usuari òptima. El codi JavaScript rellevant s'utilitza per depurar, resoldre problemes i supervisar el rendiment de l'aplicació, per exemple, per comprovar la velocitat de càrrega d'una pàgina i si la pàgina es bloqueja".

Per tant, la part del keylogger del codi de l'SDK de tercers no s'utilitzaria. No està clar qui és aquest tercer i si realment necessitarien un keylogger per al desenvolupament. TikTok suggereix a més que certes dades registrades només es processen localment al dispositiu i no es reenvien als servidors del mitjà social.

L'investigador diu en les seves troballes, que estan en línia amb el descobriment anterior del seguiment per part d'Instagram i Facebook als navegadors de l'aplicació, que la declaració de TikTok podria ser correcta. "El fet que una aplicació injecti JavaScript a llocs web externs no vol dir necessàriament que l'aplicació estigui fent alguna cosa maliciós. No hi ha manera de saber exactament quines dades recopila un navegador dins de l'aplicació i si aquestes dades s'estan reenviant o utilitzant".

Per tant, no és un fet que TikTok enregistri l'entrada del teclat dels usuaris, i molt menys l'enviï als seus propis servidors o l'emmagatzemi d'una altra manera. Tanmateix, és gairebé segur que això seria possible. Per aquest motiu, segons Krause, és aconsellable copiar els enllaços del navegador a través de TikTok, però també a través de Facebook i Instagram, i enganxar-los directament en un navegador de confiança. D'aquesta manera, les aplicacions rellevants no poden injectar codi per registrar dades sensibles d'aquesta manera.