TikTok injicerar kod på tredje parts webbsidor när en användare öppnar en webbläsarsida i TikTok-appen. Denna kod kan bland annat fungera som en keylogger. Enligt det sociala mediet används koden i fråga endast i utvecklingssyfte.

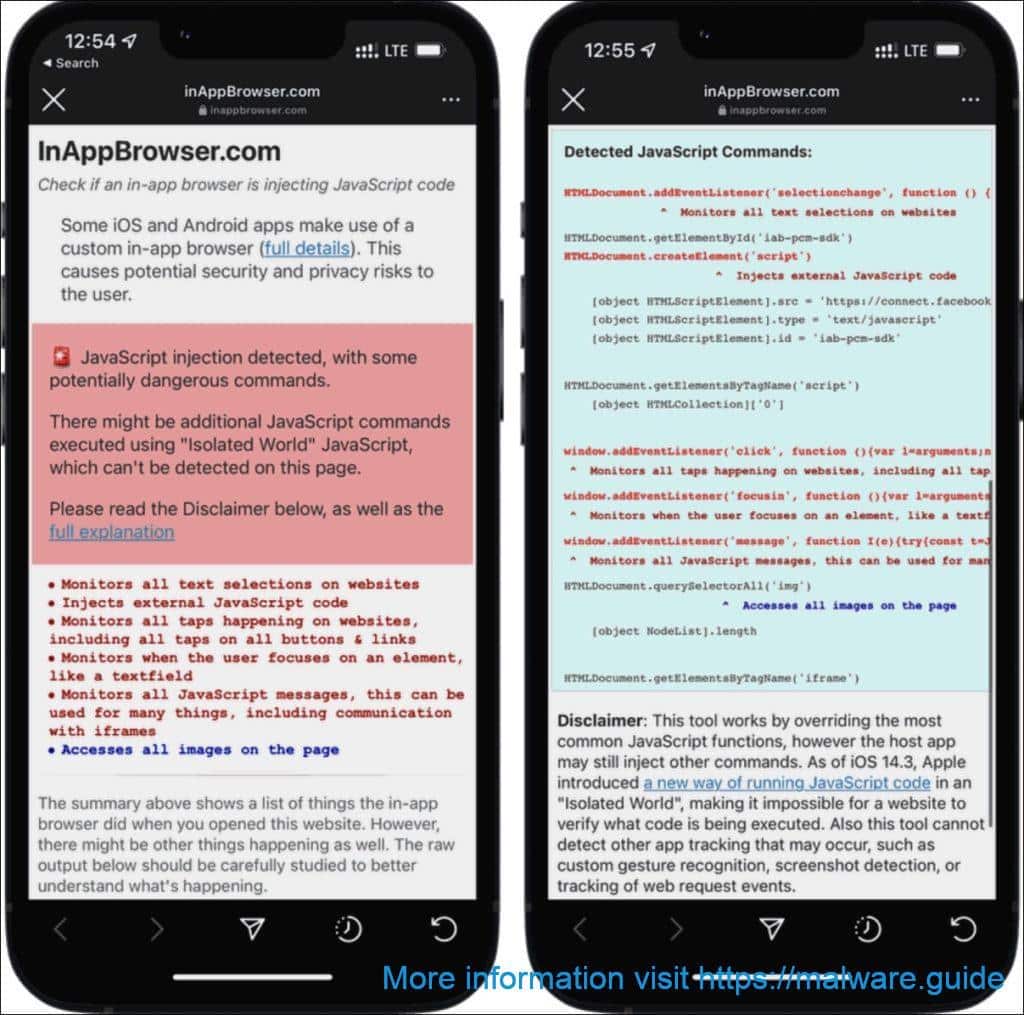

Utvecklaren och säkerhetsforskaren Felix Krause fann att när en användare öppnar en länk i iOS-versionen av TikTok, öppnas en webbläsare i appen där det sociala mediet kan injicera JavaScript-kod. Detta skulle göra det möjligt att registrera data som matas in med tangentbordet, inklusive lösenord, betalningsinformation och annan data. Han har inte undersökt om så är fallet även för Android-versionen av applikationen.

TikTok bekräftar för Forbes att JavaScript-koden verkligen finns, men att meddelandena om en påstådd keylogger är vilseledande. Den kontroversiella kodbiten sägs vara en oanvänd del av en tredjeparts-SDK. "Precis som andra plattformar använder vi också en webbläsare i appen för att ge en optimal användarupplevelse. Den relevanta JavaScript-koden används för felsökning, felsökning och övervakning av applikationens prestanda, till exempel för att kontrollera laddningshastigheten på en sida och om sidan kraschar.”

Således skulle keylogger-delen av koden från tredje parts SDK inte användas. Det är inte klart vem denna tredje part är och om de faktiskt skulle behöva en keylogger för utvecklingsändamål. TikTok föreslår vidare att viss registrerad data endast behandlas lokalt på enheten och inte vidarebefordras till servrar på det sociala mediet.

Forskaren säger i sina resultat, som är i linje med den tidigare upptäckten av spårning av Instagram och Facebook i webbläsare i appar, att TikToks uttalande möjligen kan vara korrekt. "Bara för att en app injicerar JavaScript på externa webbplatser betyder det inte nödvändigtvis att appen gör något skadligt. Det finns inget sätt att veta exakt vilken data en webbläsare i appen samlar in och om denna data vidarebefordras eller används.”

Det är därför inte givet att TikTok verkligen registrerar tangentbordsinmatning från användare, än mindre skickar den till sina egna servrar eller på annat sätt lagrar den. Det är dock nästan säkert att detta skulle vara möjligt. Av den anledningen är det enligt Krause klokt att kopiera webbläsarlänkar via TikTok, men även via Facebook och Instagram, och klistra in dem direkt i en betrodd webbläsare. På detta sätt kan de relevanta applikationerna inte injicera kod för att registrera känsliga uppgifter på detta sätt.