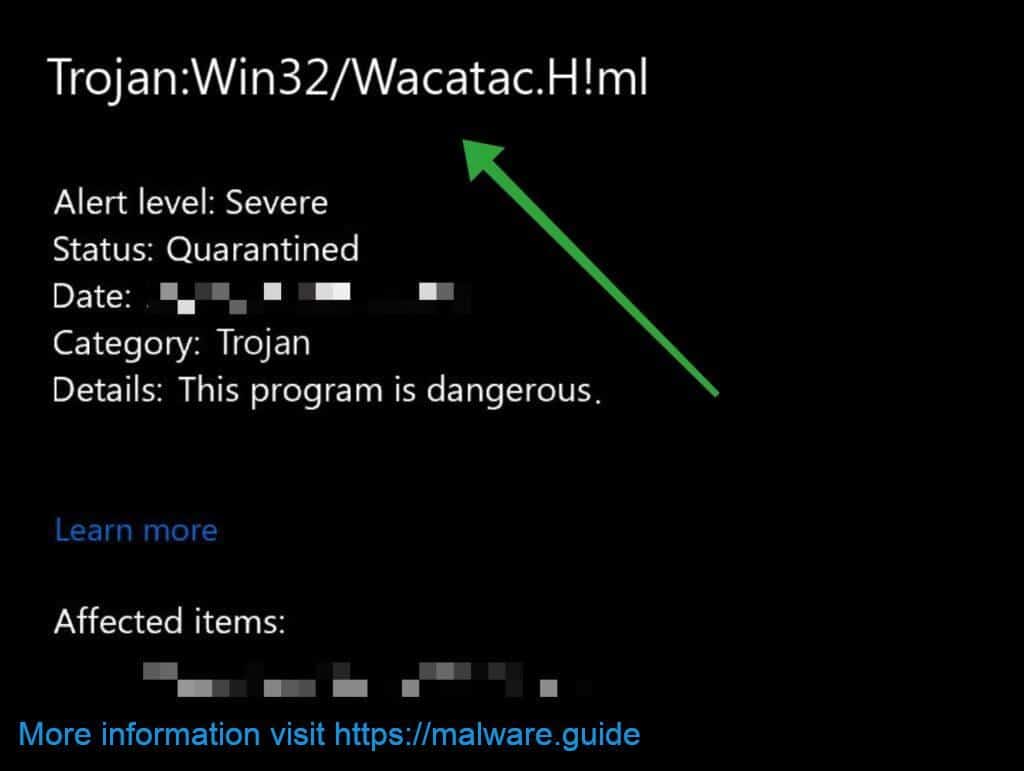

Kommentar supprimer Trojan:Win32/Wacatac.H!ml ? Trojan:Win32/Wacatac.H!ml ist ein Dateivirus, der Computer infiziert. Der Trojaner:Win32/Wacatac.H!ml übernimmt die Steuerung des Geräts, sammelt Ihr Personal oder versucht, Ihr Gerät zu manipulieren, damit die Computerpiraten Zugriff darauf haben.

Wenn Ihr Antivirenprogramm eine Benachrichtigung über Trojan:Win32/Wacatac.H!ml enthält, sind die Dateien noch vorhanden. Diese Dateien basieren auf Trojan:Win32/Wacatac.H!ml und werden nicht gelöscht. Bei fehlerhafter Verwendung kann das Antivirenprogramm nicht unbedingt die Reste von Trojan:Win32/Wacatac.H!ml löschen.

Der Virus Trojan:Win32/Wacatac.H!ml ist ein bösartiger Code, der einen Computer oder ein System infizieren kann, um zu verhindern, dass er infiziert, gestört oder infiziert wird. Es kann sein, dass es sich um einen Computer handelt, der auch die gesamten Ressourcen beeinflusst. Der Informatikvirus kann sich durch Download-Vorkehrungen, die Unterstützung beweglicher Geräte wie USB-Sticks und viele weitere verbundene Teile im Versand verbreiten. Dieser böswillige Inhalt ist für die meisten Menschen ein sehr anspruchsvoller Mensch, der für die Benutzer von Detektoren und zum Schutz ihrer Systeme vor Angriffen besonders schwierig ist. Die verschiedenen Virusinformatiken, die mit ihren Merkmalen und Kapazitäten verbunden sind, können möglicherweise schädliche Folgen für Ihr gesamtes Gerät oder infiziertes System vermeiden.

Die Benutzer müssen die mit dem Informatikvirus verbundenen Risiken kennen und Maßnahmen ergreifen, um ihre Kinder vor schädlichen Eindringlingen zu schützen.

Ein Informatikvirus ist eine bösartige Logik, die dazu führen kann, dass Computer infiziert, Computer infiziert oder der Betrieb gestört werden. Die Vireninformatik kann über die Speichermedien verbreitet werden und unterstützt bewegliche Daten (z. B. USB-Sticks). Möglicherweise werden sie auch als Teilstücke an den elektronischen Versand geschickt. Bestimmte Viren können vom Autor reproduziert und von anderen Computern ohne menschliche Interaktion infiziert werden. Es gibt eine Vielzahl von Arten von Informatikviren und anderen bösartigen Logikviren. Sagen Sie uns, die Troie-Chevaux und andere böswillige Logikformen. Sie können sich nur darauf konzentrieren, die Systeme und Datenquellen zu beschädigen oder zu stören, Informationen zu verlieren oder Daten zu beschädigen. Viren und andere bösartige Logiken können sich durch infizierte Dateien und Websites, verbundene Teile mit elektronischen Kurierdiensten und andere ausführbare Codeformen verbreiten.

Die Vireninformatik kann sich je nach Virustyp und Sicherheitsparametern des infizierten Geräts auf verschiedene Arten verbreiten. Die Mehrheit der böswilligen Logiker wird durch die Bias des elektronischen Kuriers, der Websites oder anderer Dateien propagiert. Die im Umlauf befindlichen Teile sind nicht mit der Ausbreitung des Informatikvirus verbunden. Es kann sein, dass sie an die Stelle geschickt werden, an der Teile oder Teile mit einer elektronischen Nachricht verschickt werden. Wenn ein gemeinsames Stück infiziert ist, kann es sein, dass das Gerät infiziert wird, das sie veröffentlicht hat, und dass alle anderen Geräte auf ihren Büchern kopiert werden. Die Vireninformatik kann sich auch von Web-Sites ausbreiten, die schädliche Logik enthalten, und sagen, dass soziale Medienseiten gefälschte Videos, Bilder und andere Inhalte verbreiten. Websites können auch Schadcodes enthalten, die möglicherweise ein Gerät infizieren, wenn ein Benutzer sich auf ein Konto begibt oder die Website besucht.

Die Symptome einer Infektion hängen von der Art des Virus ab, der das Gerät infiziert. Die häufigsten Symptome einer Infektion sind die folgenden

- Ein Gerät, das zusätzlich zur Ruhezeit dient

- Eine große Menge an Gesandten oder Erlösen

- Ein Computer, der übermäßig viel Speicher oder Prozessor nutzt

- Eine große Anzahl von Werbefenstern

- Ein Computer, der Programme automatisch ausführt, wird nicht verwendet.

- Unterdrückung einer großen Anzahl von Daten auf einem Gerät.

Diese Symptome könnten darauf hindeuten, dass ein Computer durch den Virus Trojan:Win32/Wacatac.H!ml infiziert ist. Wenn der Arzt eines dieser Symptome vorfindet, kann es sein, dass der Benutzer nach einem Virus auf dem Gerät sucht. Ein Antivirenprogramm kann dabei helfen, Viren und andere böswillige Programme auf einem Gerät zu identifizieren. Es ist wichtig, dass Sie das wissen scanWir sind nicht ganz auf der sicheren Seite, und die Anwender müssen Maßnahmen ergreifen, um die Ergebnisse zu bestätigen. Wenn das Gerät von einem Virus infiziert ist, kann der Benutzer Maßnahmen ergreifen, um das Gerät sauber zu halten.

Die Vireninformatik kann zu großen Auswirkungen auf einen Computer und die damit verbundenen Benutzer führen. Sie könnten den Betrieb stören, die Arbeit beeinträchtigen oder das Gerät unbrauchbar machen. Bestimmte Informatikviren können sich auch über andere Computer und Ressourcen verbreiten und gleichzeitig zahlreiche Geräte infizieren. Diese Virustypen können äußerst schädlich und schwer zu beseitigen sein. In bestimmten Fällen kann es erforderlich sein, den Trojaner Trojan:Win32/Wacatac.H!ml-Virus vollständig zu entfernen, wenn neue Geräte oder die Wiederherstellung neuer Geräte durch einen Fehler verursacht wird. Die Risiken, die mit der Vireninformatik verbunden sind, bestehen nicht darin, dass Benutzer Maßnahmen ergreifen, um ihre Kleidung vor Infektionen zu schützen.

Die Erkennung des Informatikvirus Trojan:Win32/Wacatac.H!ml ist ein schwieriger Prozess. Benutzer müssen regelmäßig überprüfen, ob Viren auf ihren Geräten vorhanden sind, da es möglicherweise schwierig ist, eine Infektion zu erkennen, die an ihrem Produkt hängt. Benutzer können ihre Geräte mithilfe einer Antiviren-Logik überprüfen, damit sie nicht mit dem Virus infiziert werden können. Lesen Sie die Anweisungen hier.

Kommentar supprimer Trojan:Win32/Wacatac.H!ml

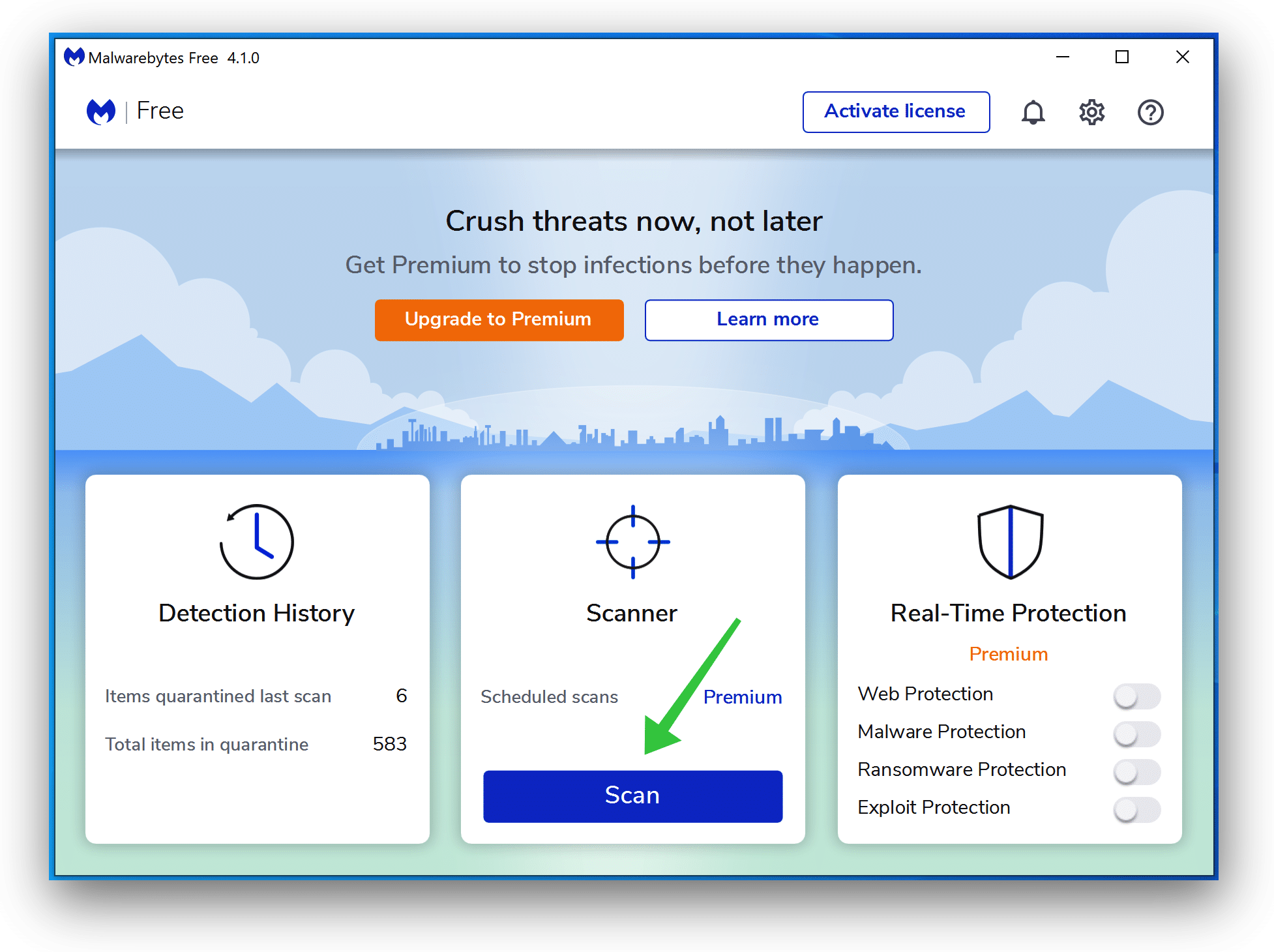

Malwarebytes Anti-Malware ist ein unverzichtbares Tool zur Bekämpfung schädlicher Logik. Malwarebytes kann eine Vielzahl schädlicher Logiktypen des Typs Trojan:Win32/Wacatac.H!ml unterdrücken, die von anderen Logikmanagern verursacht werden. Malwarebytes Sie können sich nicht entschließen. Aufgrund der Schädigung eines infizierten Computers ist Malwarebytes heute kostenlos und wir empfehlen Ihnen, ein unverzichtbares Werkzeug zu verwenden, um schädliche Logik zu bekämpfen.

Laden Sie Malwarebytes herunter

Installationsprogramm Malwarebytesund befolgen Sie die Anweisungen auf dem Bildschirm.

Klicken Sie auf Scanner pour lancer une analyze des logiciels malveillants.

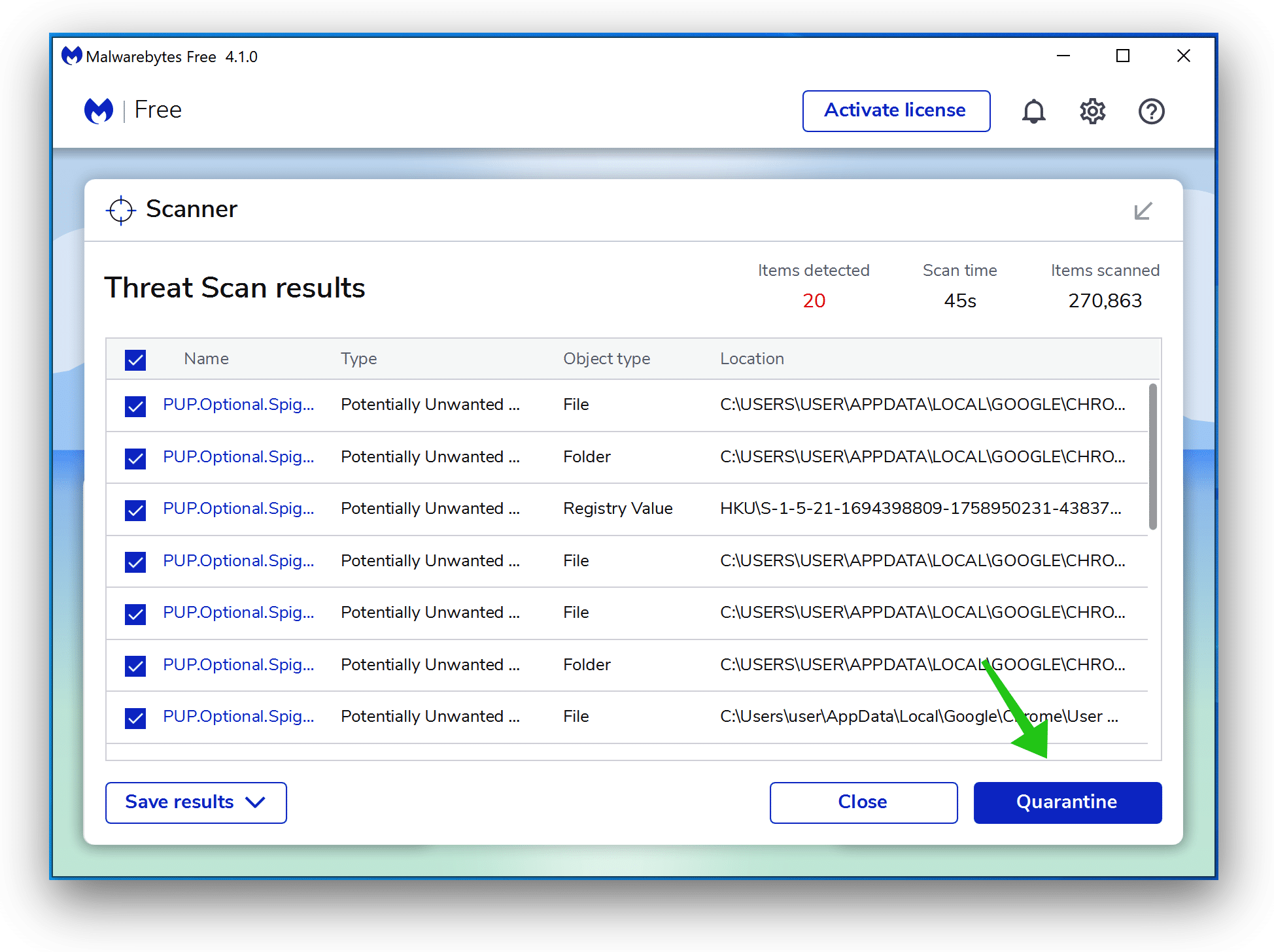

Besuchen Sie das Ende der Malwarebytes-Analyse. Nachdem Sie die Analyse abgeschlossen haben, überprüfen Sie die Erkennungsfunktionen des logischen Trojaners:Win32/Wacatac.H!ml.

Klicken Sie auf Quarantäne fortzusetzen.

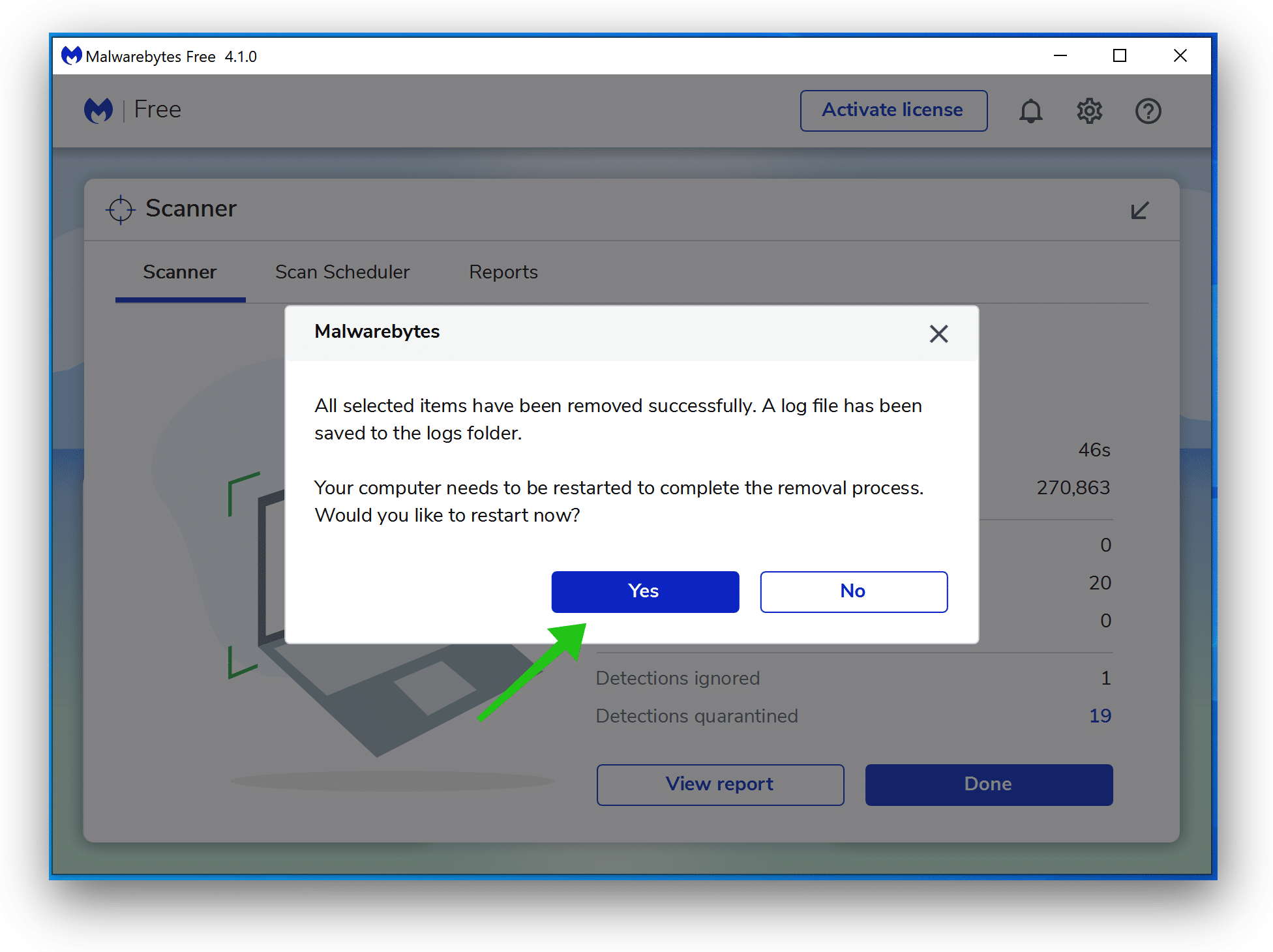

Wiederaufnahme Windows Einer davon ist, dass alle logischen Werbetreibenden festgestellt haben, dass sie sich in Quarantäne befinden.

Gehen Sie zum nächsten Schritt.

Unterdrücken Sie unerwünschte Programme mit Sophos HitmanPRO

In dieser zweiten Phase der Malware-Unterdrückung haben wir alle eine zweite Analyse durchgeführt, um sicherzustellen, dass keine Malware-Reste auf Ihrem Computer vorhanden sind. HitmanPRO ist ein nuage Sie analysieren, welche Dateien Ihr Computer auf der Suche nach einer fehlerhaften Aktivität und dem Versand an das Sophos-System ausführt cloud Für die Erkennung. Im Nu analysieren Sophos, die Antivirenprogramme Bitdefender und Kaspersky die Datei auf der Suche nach schädlichen Aktivitäten.

Nachdem Sie HitmanPRO heruntergeladen haben, installieren Sie HitmanPro 32-Bit oder HitmanPRO x64. Die Gebühren sind im Dossier „Downloads“ für Ihren Computer registriert.

Ouvrez HitmanPRO für die Installation und Analyse.

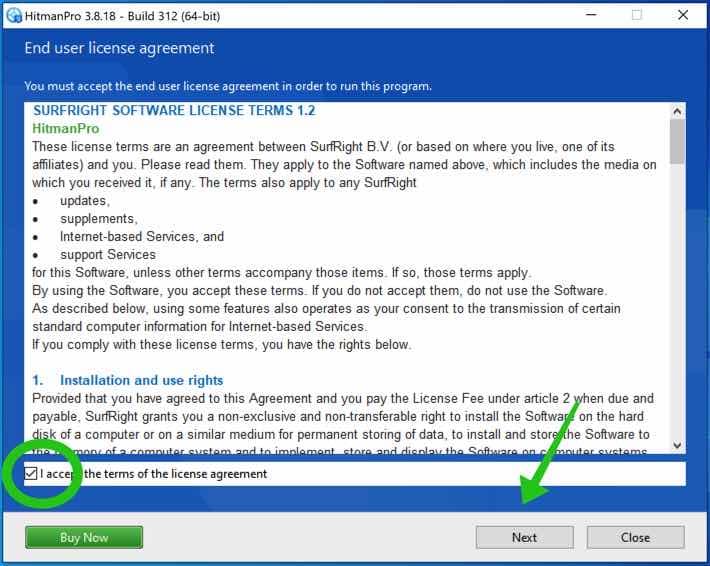

Akzeptieren Sie die Lizenzvereinbarung für Sophos HitmanPRO, um fortzufahren. Bitte schließen Sie den Lizenzvertrag ab, verfolgen Sie den Fall und schließen Sie sich an ihn an.

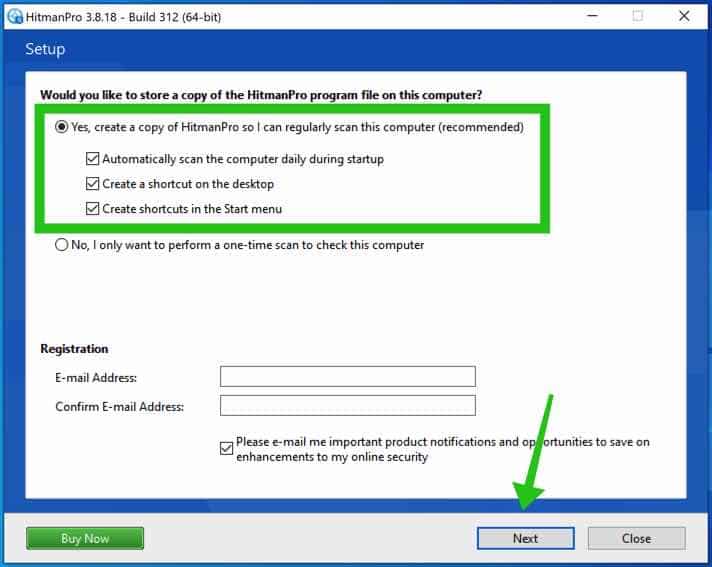

Klicken Sie auf die Schaltfläche Weiter, um die Installation von Sophos HitmanPRO durchzuführen. Erstellen Sie eine Kopie von HitmanPRO für regelmäßige Analysen.

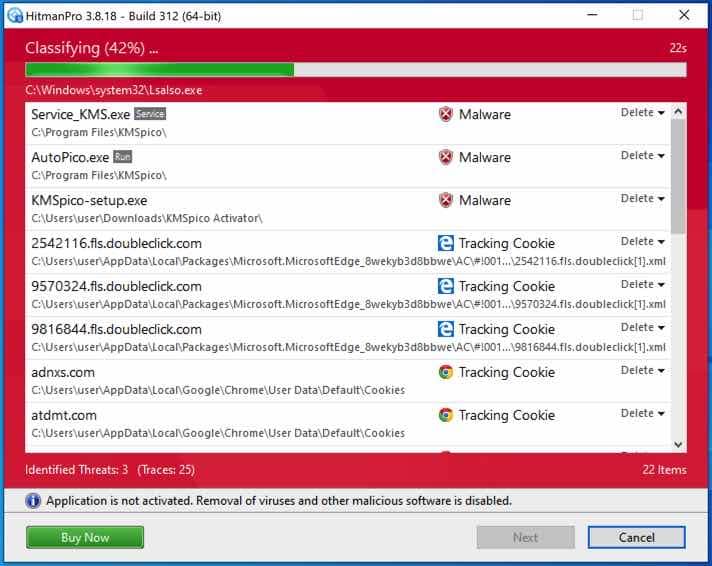

HitmanPRO beginnt mit einer Analyse, besucht die Ergebnisse der Antivirus-Analyse.

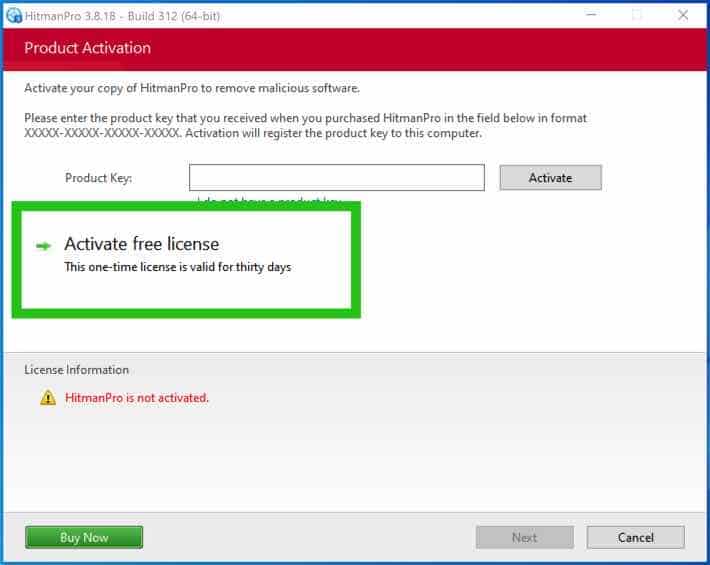

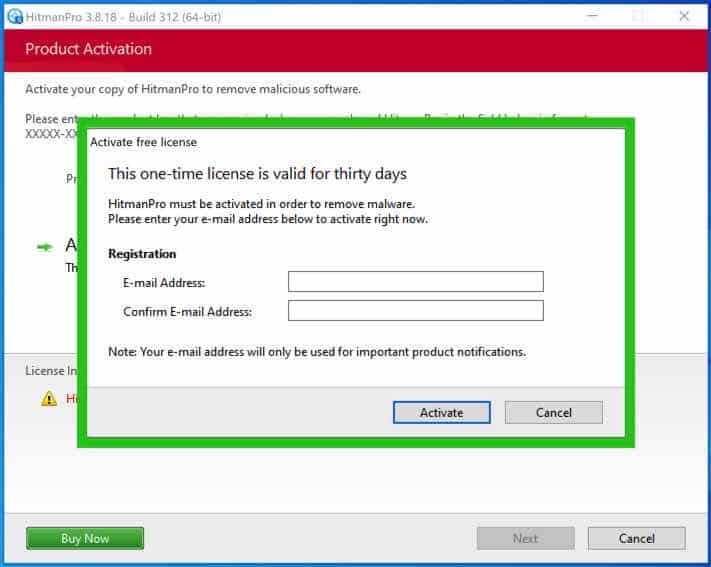

Um die Analyse abzuschließen, klicken Sie auf „Weiter“ und aktivieren Sie die kostenlose HitmanPRO-Lizenz. Klicken Sie hier, um die kostenlose Lizenz zu aktivieren.

Senden Sie Ihre E-Mail, um eine kostenlose Lizenz für drei Tage von Sophos HitmanPRO zu erhalten. Klicken Sie auf Activer.

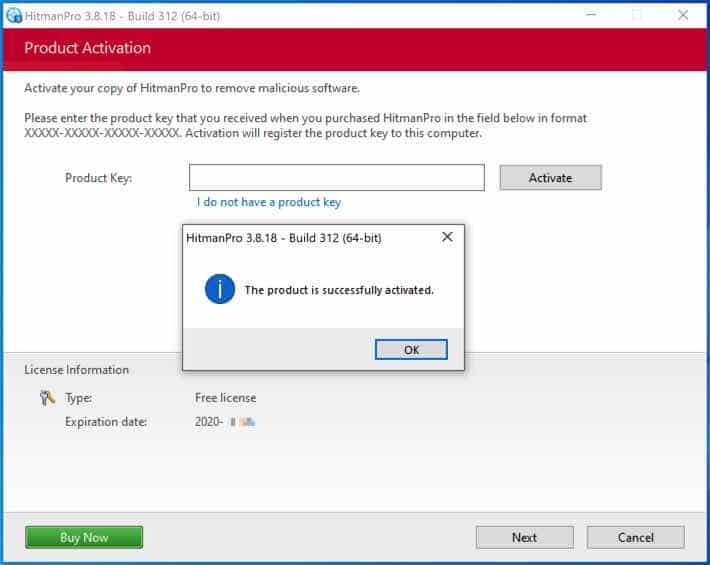

Die kostenlose HitmanPRO-Lizenz wurde mit Erfolg aktiviert.

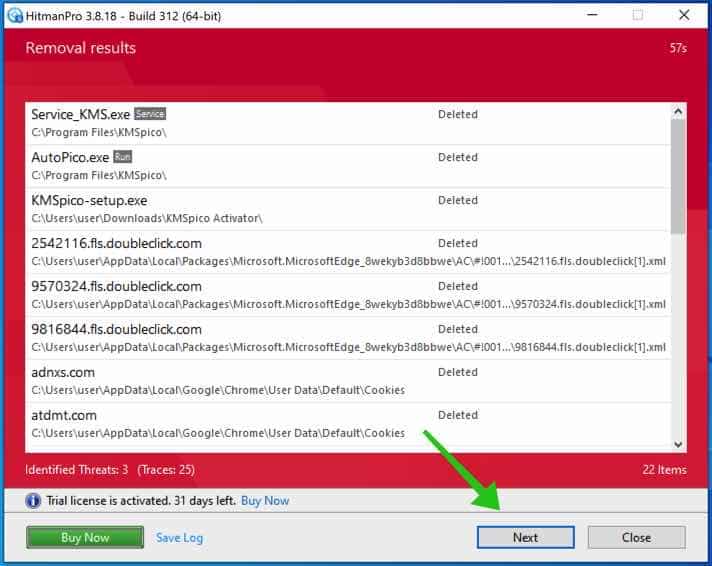

Die Ergebnisse der Unterdrückung bösartiger Logik sind offensichtlich. Klicken Sie auf „Weiter“, um fortzufahren.

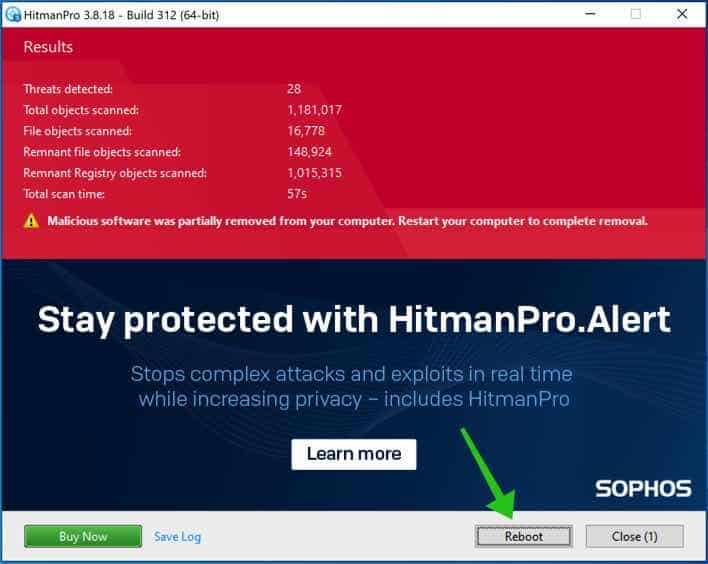

Die böswillige Logik wird teilweise von Ihrem Computer unterdrückt. Reden Sie über Ihren Computer, um die Unterdrückung zu beenden.

Marquez hat diese Seite mit einem Siegel versehen, nachdem Sie ihn auf Ihren Computer geschickt haben.

Kommentieren Sie den Virus Trojan:Win32/Wacatac.H!ml?

Die beste Möglichkeit, den Virus Trojan:Win32/Wacatac.H!ml zu bekämpfen, besteht darin, ein logisches Antivirenprogramm auf Ihrem Gerät zu installieren Malwarebytes. Es ist auch wichtig, alle mit einem System verbundenen Geräte täglich mit den letzten logischen Korrekturen und Fehlern täglich aufrechtzuerhalten. Benutzer müssen sich auch nicht auf den Inhalt von Lieferdiensten verlassen, die von uns unbekannten Spediteuren stammen, oder sie müssen Dateien für Websites mit Unklarheiten oder Besucher von Websites mit Unstimmigkeiten herunterladen, um Viren oder böswillige Logik zu verbreiten.

Die Benutzer dürfen auch keine Teile der Gelenke außer Betrieb nehmen, damit sie nicht darauf achten. Wenn ein Pfandrecht oder ein gemeinsames Stück vorhanden ist, müssen die Benutzer den Analysator mit einer Antiviren-Logik vor dem Start durchführen. Die Benutzer müssen sich auch um ihre Kleidung kümmern, wenn sie sich in ihrem Zuhause befinden, und um ihre Dienste zu unterstützen, damit sie ihre Kleidung an andere weitergeben können. Es ist wichtig, dass Sie wissen, dass das Virus nicht zu 100 % in Sicht ist. Auch die mit einer Antiviren-Logik ausgestatteten Geräte können von einem Informatikvirus infiziert werden.

Die Benutzer können sich vor praktischen Herausforderungen schützen, um sich vor Informatikviren zu schützen. Die folgenden Punkte wurden mitgeteilt:

- Behalten Sie alle Ihre Geräte jeden Tag mit den letzten logischen Fehlern im Auge.

- Verwenden Sie ein logisches Antivirenprogramm auf allen Geräten.

- Analysieren Sie alle Grundpfandrechte, Dateien und Stücke, die vor dem Verkauf im Umlauf sind.

- Bitte wenden Sie sich an die Pfandrechte, von denen der Spediteur nicht überzeugt ist.

- Bitte laden Sie die Dateien nicht von Websites herunter, die Ihnen nicht bekannt sind.

- Vermeiden Sie Besucher von Websites, die sich mit der Verbreitung von Viren oder böswilligen Schädlingen in Verbindung setzen.

- Bitte beachten Sie, dass die Kleidung, die Sie in Ihr Geschäft einkaufen, wichtig ist.

- Achten Sie darauf, dass Sie keine beweglichen Sachen tragen, die Sie für die Übertragung von Kleidungsstücken verwenden.

- Stellen Sie sicher, dass Ihr Gerät keinen Virus enthält.

Ich freue mich darauf, Ihnen zu helfen. Merci de m'avoir lu !