TikTok injecteert code in webpagina's van derden wanneer een gebruiker een browserpagina opent in de TikTok-app. Deze code zou onder andere als keylogger kunnen dienen. Volgens het sociale medium wordt de betreffende code alleen gebruikt voor ontwikkelingsdoeleinden.

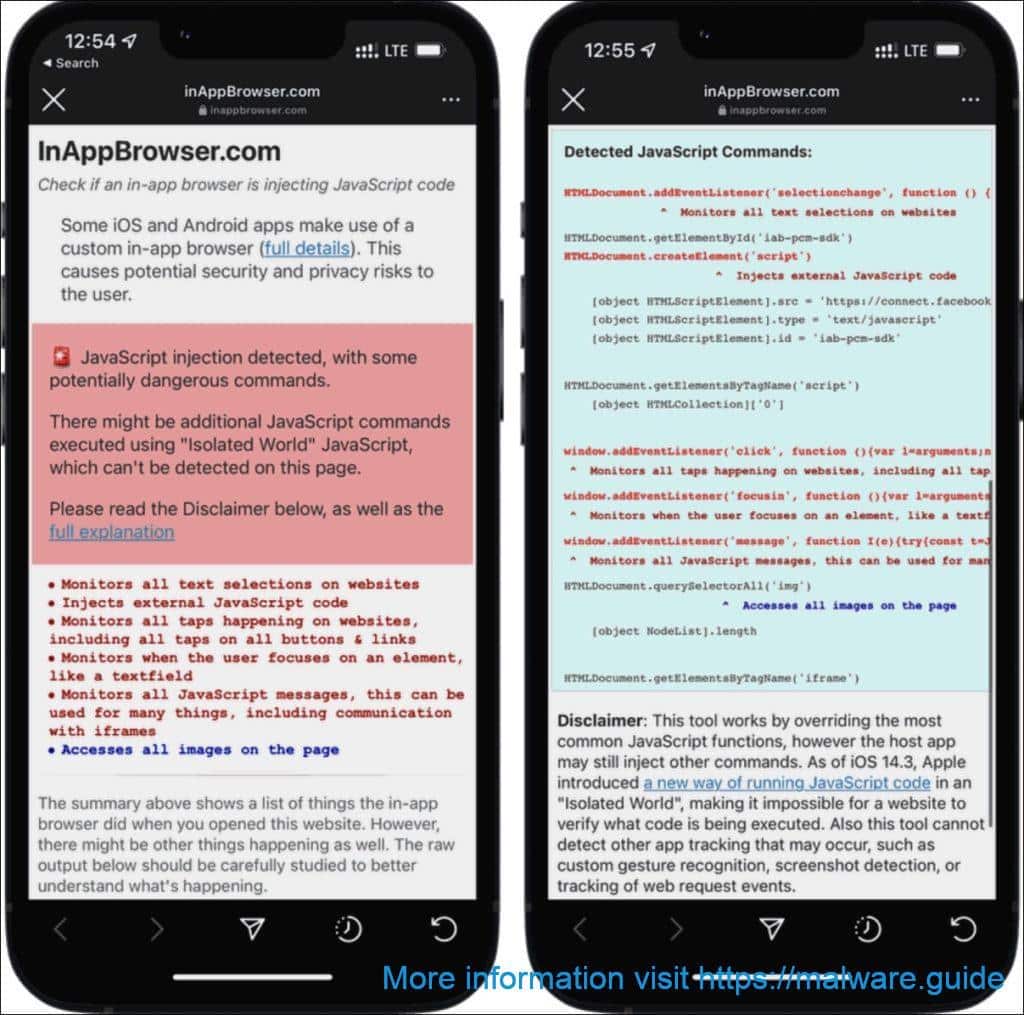

Ontwikkelaar en beveiligingsonderzoeker Felix Krause ontdekte dat wanneer een gebruiker een link opent in de iOS-versie van TikTok, er een in-app-browser wordt geopend waar het sociale medium JavaScript-code kan injecteren. Hierdoor zouden gegevens die met het toetsenbord worden ingevoerd, waaronder wachtwoorden, betalingsinformatie en andere gegevens, kunnen worden vastgelegd. Hij heeft niet onderzocht of dit ook het geval is voor de Android-versie van de applicatie.

TikTok bevestigt aan Forbes dat de JavaScript-code inderdaad aanwezig is, maar dat de berichten over een vermeende keylogger misleidend zijn. Het controversiële stukje code zou een ongebruikt onderdeel zijn van een SDK van derden. “Net als andere platforms gebruiken we ook een in-app browser om een optimale gebruikerservaring te bieden. De relevante JavaScript-code wordt gebruikt voor debugging, troubleshooting en monitoring van de performance van de applicatie, bijvoorbeeld om de laadsnelheid van een pagina te controleren en of de pagina crasht.”

Het keylogger-gedeelte van de code van de SDK van derden zou dus niet worden gebruikt. Het is niet duidelijk wie deze derde partij is en of ze daadwerkelijk een keylogger nodig hebben voor ontwikkelingsdoeleinden. TikTok suggereert verder dat bepaalde geregistreerde gegevens alleen lokaal op het apparaat worden verwerkt en niet worden doorgestuurd naar servers van het sociale medium.

De onderzoeker zegt in zijn bevindingen, die in lijn liggen met de eerdere ontdekking van tracking door Instagram en Facebook in in-app browsers, dat de uitspraak van TikTok mogelijk juist is. “Het feit dat een app JavaScript in externe websites injecteert, betekent niet noodzakelijk dat de app iets kwaadaardigs doet. Er is geen manier om precies te weten welke gegevens een in-app-browser verzamelt en of deze gegevens worden doorgestuurd of gebruikt.”

Het is dan ook geen gegeven dat TikTok inderdaad de toetsenbordinvoer van gebruikers vastlegt, laat staan naar zijn eigen servers stuurt of anderszins opslaat. Het is echter vrijwel zeker dat dit mogelijk zal zijn. Om die reden is het volgens Krause verstandig om browserlinks via TikTok, maar ook via Facebook en Instagram te kopiëren en direct in een vertrouwde browser te plakken. Op deze manier kunnen de betreffende applicaties geen code injecteren om op deze manier gevoelige data te registreren.